Pocos se dan cuenta de que cada transacción con criptomonedas, cada conexión HTTPS segura y cada mensaje cifrado moderno comparten un denominador común: un elegante algoritmo matemático basado en curvas elípticas que silenciosamente protege trillones de dólares en activos digitales diariamente. ¿Cómo puede el Algoritmo de Firma Digital de Curva Elíptica garantizar una seguridad equivalente a la del RSA tradicional usando claves tres veces más pequeñas, revolucionando simultáneamente la eficiencia computacional y la protección criptográfica a escala global?

La historia del ECDSA se entrelaza con la propia evolución de la criptografía moderna, naciendo de la necesidad de superar las limitaciones de los algoritmos tradicionales mientras mantenía – o incluso superaba – sus niveles de seguridad. Cuando Neal Koblitz y Victor Miller propusieron de manera independiente el uso de curvas elípticas para la criptografía a mediados de los años 1980, apenas podían imaginar que su descubrimiento matemático se convertiría en el fundamento de la economía digital del siglo XXI.

El desarrollo del ECDSA representa una confluencia única entre la matemática pura y la ingeniería práctica, donde la belleza abstracta de las curvas elípticas se encuentra con las demandas concretas de seguridad digital. A diferencia del RSA, que depende de la dificultad de factorizar números primos grandes, el ECDSA se basa en el problema del logaritmo discreto en curvas elípticas, una barrera computacional que sigue siendo inalcanzable incluso para las computadoras más poderosas disponibles actualmente.

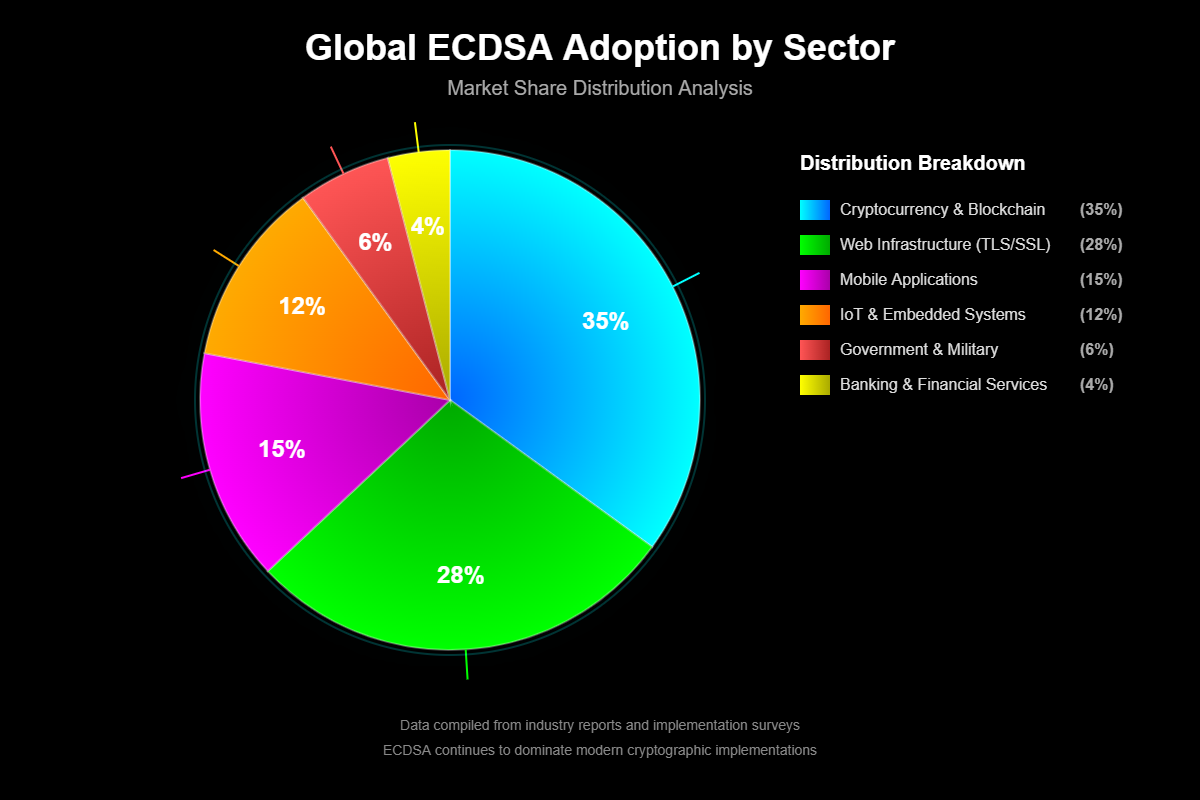

La adopción masiva del ECDSA por gigantes tecnológicos e instituciones financieras no ocurrió por casualidad. Cuando Bitcoin eligió la curva secp256k1 como base para sus firmas digitales, estableció un precedente que influiría en toda una generación de tecnologías blockchain. Paralelamente, los navegadores web modernos priorizan certificados ECDSA para establecer conexiones TLS, reconociendo su superioridad en términos de velocidad y eficiencia energética.

Por qué el ECDSA domina la criptografía moderna.

- Eficiencia computacional revolucionaria Operaciones hasta 10 veces más rápidas que RSA equivalente, permitiendo el procesamiento de miles de firmas por segundo en hardware común.

- Economía de ancho de banda Las claves públicas de 256 bits ofrecen una seguridad equivalente a las claves RSA de 3072 bits, reduciendo drásticamente la sobrecarga de transmisión.

- Escalabilidad superior Ideal para dispositivos IoT y sistemas embebidos con recursos limitados, donde cada byte de memoria cuenta.

- Resistencia comprobada Dos décadas de escrutinio académico sin compromiso fundamental del algoritmo cuando se implementa correctamente.

- Versatilidad arquitectónica Adaptable desde tarjetas inteligentes hasta servidores de alto rendimiento, manteniendo características de seguridad consistentes.

La Matemática Elegante Detrás de la Seguridad

El corazón del ECDSA late a través de operaciones matemáticas en curvas elípticas definidas sobre campos finitos. Una curva elíptica típica sigue la ecuación y² = x³ + ax + b, donde la aparente simplicidad esconde una complejidad computacional formidable. El algoritmo transforma esta estructura matemática en un mecanismo de autenticación prácticamente irrompible.

Cuando generamos una clave privada ECDSA, esencialmente elegimos un número aleatorio dentro de un rango específico determinado por el orden de la curva. La clave pública correspondiente surge a través de la multiplicación escalar de este número privado por un punto generador predefinido en la curva, una operación computacionalmente trivial en una dirección, pero astronómicamente difícil de revertir.

La generación de firmas en ECDSA implica una danza coreografiada de operaciones matemáticas. Primero, se genera un valor nonce criptográficamente seguro, y aquí radica uno de los puntos más críticos de toda la implementación. Este nonce debe ser verdaderamente aleatorio y único para cada firma, ya que su reutilización o previsibilidad puede comprometer completamente la clave privada.

El proceso de firma calcula dos valores, tradicionalmente denominados r y s, a través de operaciones modulares que involucran el hash del mensaje, la clave privada y el nonce. Estos valores forman la firma digital que puede ser verificada por cualquier persona con acceso a la clave pública correspondiente, sin revelar ninguna información sobre la clave privada utilizada.

Implementaciones Críticas y Casos de Uso Globales

Criptomonedas y Blockchain

El ecosistema de criptomonedas representa quizás la implementación más visible y crítica del ECDSA. El Bitcoin utiliza exclusivamente la curva secp256k1 para todas sus operaciones de firma, una elección que inicialmente sorprendió a la comunidad criptográfica por divergir de las curvas recomendadas por el NIST. Esta decisión, motivada por preocupaciones sobre posibles puertas traseras en curvas estandarizadas, terminó estableciendo la secp256k1 como el estándar de facto para muchas otras criptomonedas.

Ethereum siguió el ejemplo de Bitcoin, adoptando la misma curva secp256k1, pero con implementaciones adicionales que permiten la recuperación de la clave pública directamente de la firma, una optimización que ahorra un espacio de almacenamiento significativo en la blockchain. Esta característica del ECDSA, donde múltiples claves públicas pueden teóricamente corresponder a una única firma, se resuelve a través de un bit adicional de recuperación.

Los proyectos de blockchain de nueva generación están explorando variaciones avanzadas del ECDSA, incluyendo esquemas de firma umbral donde múltiples partes deben cooperar para generar una firma válida. Este enfoque permite la creación de billeteras multi-firma verdaderamente descentralizadas, donde ninguna parte individual tiene control total sobre los fondos.

Infraestructura Web y TLS

La transición de la infraestructura web a ECDSA avanza continuamente. Los certificados digitales basados en ECDSA ocupan sustancialmente menos espacio que sus equivalentes RSA, reduciendo el tiempo de handshake TLS y mejorando la experiencia del usuario. Grandes proveedores de CDN reportan reducciones de latencia de hasta el 30% al migrar a certificados ECDSA.

Los navegadores modernos implementan optimizaciones específicas para operaciones ECDSA, aprovechando instrucciones de hardware especializadas cuando están disponibles. Intel y AMD han incorporado aceleradores criptográficos en sus procesadores recientes que pueden ejecutar operaciones de curva elíptica a velocidades anteriormente imposibles, procesando decenas de miles de verificaciones de firma por segundo.

La implementación de ECDSA en entornos TLS requiere una cuidadosa consideración de los ataques de temporización. Diferencias mínimas en el tiempo de procesamiento pueden filtrar información sobre la clave privada, especialmente en implementaciones que no mantienen un tiempo constante para todas las operaciones. Bibliotecas modernas como OpenSSL implementan contramedidas sofisticadas, incluyendo operaciones dummy y algoritmos de tiempo constante.

Vulnerabilidades y Desafíos de Implementación

| Tipo de Vulnerabilidad | Impacto Potencial | Mitigación Recomendada | Complejidad de Exploración |

|---|---|---|---|

| Reutilización de Nonce | Comprometimiento total de la clave privada. | Generación determinística (RFC 6979) | Baixa – trivial se nonce repetido |

| Timing Attacks | Vazamiento gradual de bits de la clave | Implementación de tiempo constante | Media – requiere múltiples observaciones. |

| Weak Curves | Reducción drástica de la seguridad | Usar curvas estandarizadas y auditadas. | Alta – requiere un análisis matemático profundo. |

| Generador Aleatorio Comprometido | Previsibilidad de suscripciones | Múltiples fuentes de entropía | Promedio – depende del nivel de compromiso. |

| Side Channel Attacks | Extracción de información a través del consumo de energía. | Mascaramiento y aleatorización | Alta – requiere acceso físico |

La historia está llena de implementaciones ECDSA catastróficas que resultaron en pérdidas millonarias. El caso más notorio involucró a Sony y el PlayStation 3, donde la reutilización de un valor nonce estático permitió que hackers extrajeran la clave privada maestra utilizada para firmar todo el software de la consola. Este incidente demostró visceralmente cómo una única falla de implementación puede destruir toda la seguridad de un sistema.

Los usuarios de billeteras Bitcoin en Android en 2013 descubrieron de la peor manera posible que fallas en el generador de números aleatorios de Java podían resultar en colisiones de nonce. Los hackers explotaron esta vulnerabilidad para drenar fondos de billeteras afectadas, un recordatorio severo de que la seguridad criptográfica es tan fuerte como su eslabón más débil.

Las implementaciones modernas aprendieron de estos costosos errores. La RFC 6979 introdujo un método determinístico para la generación de nonce que elimina completamente la dependencia de generadores de números aleatorios durante la firma. Este enfoque utiliza una función pseudoaleatoria basada en HMAC-SHA256, derivando el nonce de manera determinística de la clave privada y del hash del mensaje.

Pros y Contras del ECDSA en la Práctica

Ventajas Competitivas

- Rendimiento excepcional en dispositivos móviles Los smartphones modernos pueden generar cientos de firmas ECDSA por segundo sin un impacto perceptible en la batería.

- Reducción de costos de infraestructura Los centros de datos reportan ahorros del 40% en capacidad computacional al migrar de RSA a ECDSA.

- Compatibilidad universal Soportado de manera nativa por todas las principales bibliotecas criptográficas y sistemas operativos modernos.

- Prueba matemática de seguridad Basado en problemas matemáticos bien estudiados con décadas de análisis académico.

Desafíos y Limitaciones

- Complejidad de implementación segura Requiere experiencia especializada para evitar trampas sutiles pero devastadoras.

- Sensibilidad a fallas de aleatorización A diferencia del RSA, donde una mala aleatorización puede debilitar pero no necesariamente romper la seguridad.

- Sobrecarga de verificación por lotes Menos eficiente que esquemas como Schnorr para verificación simultánea de múltiples firmas.

- Cuestiones de propiedad intelectual Algunas implementaciones optimizadas aún enfrentan restricciones de patentes en jurisdicciones específicas.

El Futuro Post-Cuántico y la Evolución del ECDSA

La computación cuántica se cierne como una espada de Damocles sobre toda la criptografía de clave pública actual. El algoritmo de Shor, cuando se ejecuta en una computadora cuántica suficientemente poderosa, puede resolver el problema del logaritmo discreto en curvas elípticas en tiempo polinómico, haciendo que el ECDSA sea completamente vulnerable. Las estimaciones varían, pero el consenso emergente sugiere que las computadoras cuánticas criptográficamente relevantes pueden surgir dentro de 10 a 15 años.

Las organizaciones visionarias ya están iniciando la transición hacia esquemas híbridos, combinando ECDSA con algoritmos post-cuánticos candidatos. El NIST recientemente finalizó sus primeros estándares de criptografía post-cuántica, incluyendo algoritmos basados en redes y códigos de corrección de errores que prometen resistencia contra ataques cuánticos. Las implementaciones híbridas permiten la retrocompatibilidad mientras proporcionan protección futura.

Curiosamente, algunas blockchains exploran variaciones del ECDSA que ofrecen resistencia parcial contra ataques cuánticos a través de técnicas como firmas basadas en hash para transacciones críticas. Aunque no son completamente resistentes a cuánticos, estos enfoques compran tiempo valioso para una migración ordenada cuando la amenaza cuántica se materialice.

Desarrollos recientes en criptografía homomórfica y computación multipartidaria segura abren nuevas posibilidades para el ECDSA. Implementaciones umbral permiten que múltiples partes colaboren en la generación de firmas sin que ninguna parte individual conozca la clave privada completa, una propiedad invaluable para la custodia institucional de activos digitales.

Implementación Práctica y Mejores Prácticas

Los desarrolladores que implementan ECDSA enfrentan decisiones arquitectónicas críticas desde el primer momento. La elección de la curva elíptica establece la base de seguridad: secp256r1 ofrece amplia compatibilidad y respaldo del NIST, mientras que secp256k1 proporciona propiedades matemáticas únicas favorecidas por la comunidad de criptomonedas. Curve25519, desarrollada por Daniel J. Bernstein, gana tracción rápidamente debido a su diseño resistente a implementaciones inseguras.

La generación segura de claves privadas requiere una atención meticulosa a la entropía. Los sistemas modernos combinan múltiples fuentes de aleatoriedad, desde el movimiento del mouse hasta el ruido térmico del procesador, para garantizar una imprevisibilidad genuina. Los Módulos de Seguridad de Hardware (HSM) proporcionan generación y almacenamiento de claves con certificación FIPS 140-2, esencial para aplicaciones financieras y gubernamentales.

Las bibliotecas criptográficas maduras abstraen las complejidades de implementación, pero elegir la biblioteca correcta sigue siendo crucial. OpenSSL domina el ecosistema de servidores, mientras que libsecp256k1 se ha convertido en el estándar de facto para aplicaciones blockchain. Los desarrolladores móviles a menudo optan por implementaciones nativas de la plataforma, aprovechando optimizaciones específicas del hardware.

La auditoría y las pruebas representan inversiones no negociables en la seguridad ECDSA. Las herramientas automatizadas pueden detectar vulnerabilidades comunes como la reutilización de nonce o filtraciones de tiempo, pero la revisión por expertos en criptografía sigue siendo insustituible para aplicaciones críticas. Las pruebas de penetración específicas para implementaciones criptográficas revelan vulnerabilidades que los escáneres genéricos a menudo ignoran.

Casos de Estudio Internacionales

Estonia: Pionerismo en Identidad Digital

Estonia revolucionó la gobernanza digital implementando ECDSA en su infraestructura de identidad nacional. Cada ciudadano tiene una tarjeta de identidad con un chip que contiene claves ECDSA para firma digital legalmente vinculante. El sistema procesa millones de transacciones gubernamentales anualmente, desde votación electrónica hasta recetas médicas, demostrando la escalabilidad masiva de ECDSA en aplicaciones críticas.

Japón: Integración Financiera

Los megabancos japoneses lideran la adopción de ECDSA para la modernización de sistemas de pago. El Grupo Financiero Mizuho migró completamente su infraestructura de autenticación a ECDSA, reportando una reducción del 60% en costos computacionales y una mejora de 3 veces en el rendimiento de transacciones. La implementación procesa más de 100 millones de transacciones diarias sin incidentes de seguridad reportados.

Singapur: Iniciativa Nación Inteligente

Singapur incorporó ECDSA en su visión de Nación Inteligente, donde cada dispositivo IoT urbano – desde sensores de tráfico hasta medidores inteligentes – autentica comunicaciones usando firmas ECDSA. La elección deliberada de curvas elípticas sobre RSA permitió el despliegue en dispositivos con procesadores de apenas 8MHz, algo imposible con algoritmos tradicionales.

Alemania: Industria 4.0

Fabricantes alemanes implementan ECDSA para proteger comunicaciones máquina a máquina en entornos industriales. Siemens y Bosch desarrollaron protocolos propietarios basados en ECDSA optimizados para la latencia ultrabaja exigida en la automatización industrial. Las implementaciones procesan la autenticación en menos de 100 microsegundos, lo cual es crítico para aplicaciones de seguridad industrial.

Optimización Avanzada y Técnicas Emergentes

Los investigadores continuamente refinan las implementaciones de ECDSA para extraer el máximo rendimiento. Las técnicas de paralelización exploran arquitecturas multicore modernas, distribuyendo operaciones de campo finito a través de múltiples hilos. Las GPU especializadas aceleran la verificación por lotes, procesando miles de firmas simultáneamente, lo cual es crucial para la validación de bloques en blockchains de alto rendimiento.

Los algoritmos de multiplicación escalar evolucionan constantemente. El método de la escalera de Montgomery ofrece resistencia natural contra ataques de canal lateral, ejecutando operaciones idénticas independientemente de los bits de la clave. Las implementaciones window-NAF reducen el número de operaciones de punto necesarias, acelerando tanto la generación como la verificación de firmas.

La precomputación inteligente transforma el rendimiento en aplicaciones con claves estáticas. Las tablas de búsqueda almacenan múltiplos del punto generador, permitiendo la multiplicación escalar a través de simples sumas. Esta técnica acelera la verificación de firmas en hasta un 40% al costo de algunos megabytes de memoria, un compromiso aceptable para servidores modernos.

La compresión de firmas reduce la sobrecarga de almacenamiento y transmisión. Las representaciones compactas exploran la redundancia matemática inherente a las firmas ECDSA, reduciendo el tamaño en hasta un 50% sin comprometer la seguridad. Las blockchains se benefician particularmente de esta optimización, donde cada byte ahorrado se multiplica a través de millones de transacciones.

Consideraciones Regulatorias y Cumplimiento

Los reguladores globales reconocen cada vez más ECDSA como un estándar aceptable para firmas digitales legalmente vinculantes. La Unión Europea, a través del reglamento eIDAS, establece equivalencia legal entre las firmas ECDSA calificadas y las firmas manuscritas. Este marco regulatorio cataliza la adopción en sectores tradicionalmente conservadores como los servicios jurídicos y gubernamentales.

Estados Unidos mantiene un enfoque dual a través de NIST y NSA. Mientras que NIST recomienda curvas específicas para uso civil, la Suite B de Criptografía de la NSA especifica parámetros diferentes para información clasificada. Esta divergencia crea complejidad para los proveedores que atienden ambos mercados, a menudo necesitando soporte para múltiples curvas.

China desarrolló sus propias curvas elípticas nacionales (SM2) como parte del esfuerzo de soberanía criptográfica. Las empresas que operan en el mercado chino enfrentan requisitos de cumplir tanto con estándares internacionales como nacionales, lo que complica las arquitecturas de seguridad. Las implementaciones de doble pila se convierten en la norma para las corporaciones multinacionales.

La conformidad con estándares industriales específicos añade capas de complejidad. PCI-DSS para pagos, HIPAA para salud y GDPR para privacidad de datos imponen requisitos específicos sobre la implementación y gestión de claves criptográficas. Auditorías regulares verifican no solo la presencia de criptografía fuerte, sino también su correcta implementación.

Métricas de rendimiento y benchmarking.

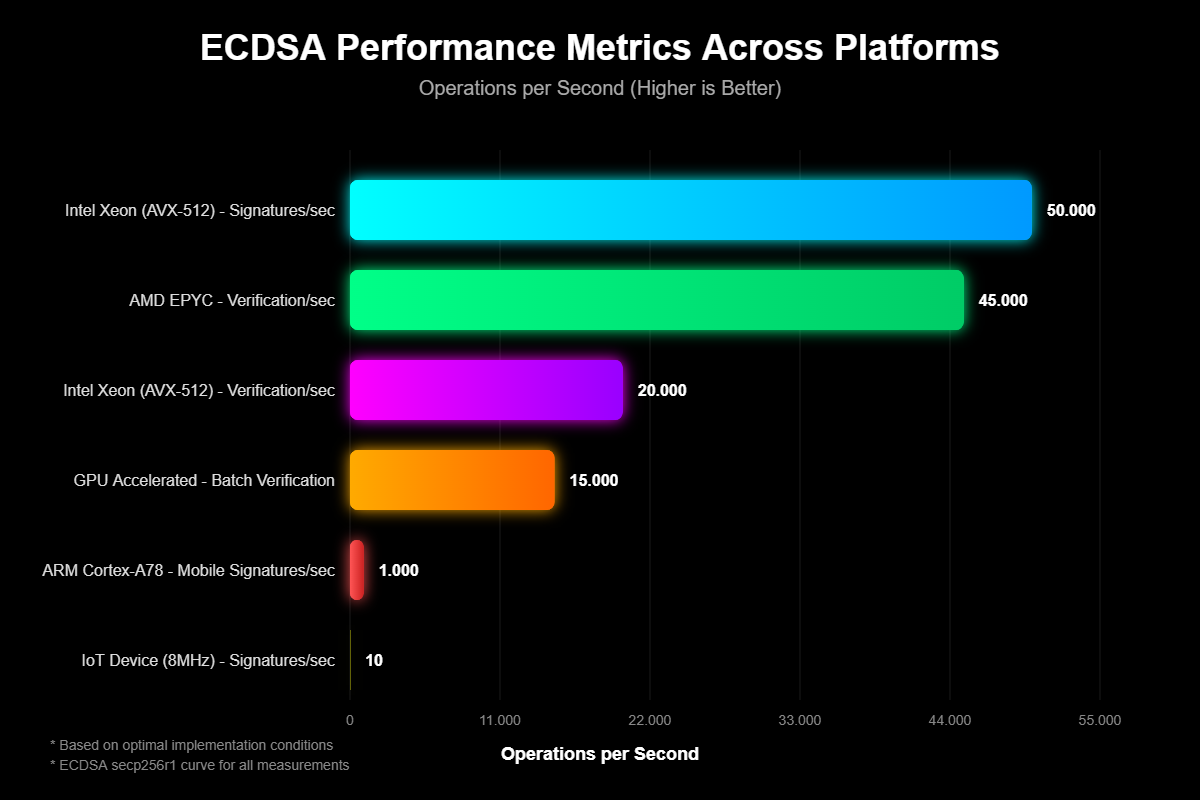

El rendimiento de ECDSA varía drásticamente entre implementaciones y plataformas. Los procesadores Intel modernos con extensiones AVX-512 alcanzan un rendimiento extraordinario: los servidores Xeon típicos generan 50,000 firmas secp256r1 por segundo por núcleo. La verificación, siendo más compleja computacionalmente, alcanza aproximadamente 20,000 operaciones por segundo en las mismas condiciones.

Los dispositivos móviles presentan características de rendimiento distintas. Los smartphones de gama alta con procesadores ARM Cortex-A78 procesan aproximadamente 1,000 firmas ECDSA por segundo manteniendo eficiencia energética. Los wearables y dispositivos IoT con procesadores de baja potencia pueden requerir varios segundos para una única operación de firma, necesitando estrategias de optimización agresivas.

La latencia se vuelve crítica en aplicaciones de tiempo real. Los sistemas de trading de alta frecuencia requieren firmas completadas en microsegundos, impulsando el desarrollo de implementaciones de hardware especializadas. Los FPGAs personalizados alcanzan latencias consistentemente por debajo de 100 microsegundos, lo cual es esencial para aplicaciones donde cada nanosegundo cuenta.

El consumo energético emerge como una métrica crucial en implementaciones a gran escala. Los centros de datos miden la eficiencia en firmas por vatio, con implementaciones modernas alcanzando 10,000 operaciones por vatio en hardware optimizado. Esta eficiencia energética posiciona a ECDSA favorablemente frente a alternativas en una era de creciente conciencia ambiental.

Integración con Tecnologías Emergentes

Inteligencia Artificial y Aprendizaje Automático

Modelos de machine learning comienzan a ayudar en la detección de anomalías en patrones de firma ECDSA. Redes neuronales entrenadas en millones de transacciones legítimas identifican comportamientos sospechosos con una precisión superior a los métodos tradicionales basados en reglas. Este enfoque promete detectar ataques sofisticados antes de que comprometan los sistemas.

La IA también optimiza la selección de parámetros ECDSA de manera dinámica. Los sistemas adaptativos ajustan tamaños de clave y curvas basados en niveles de amenaza percibidos y recursos disponibles, equilibrando seguridad y rendimiento en tiempo real. Esta flexibilidad se vuelve crucial en entornos con requisitos variables.

Internet de las Cosas (IoT)

ECDSA emerge como la elección natural para la seguridad IoT debido a su eficiencia en recursos limitados. Dispositivos con solo kilobytes de memoria implementan ECDSA funcional, algo imposible con alternativas como RSA. Esta capacidad democratiza la seguridad fuerte en todo el espectro de dispositivos conectados.

Las redes de malla IoT aprovechan propiedades únicas del ECDSA para establecer confianza distribuida. Cada nodo mantiene una identidad criptográfica verificable sin depender de una autoridad central, lo que permite arquitecturas verdaderamente descentralizadas. Las ciudades inteligentes y el IoT industrial se benefician particularmente de este enfoque.

Computación en el borde

El procesamiento en el borde requiere criptografía eficiente cerca de la fuente de datos. ECDSA permite la autenticación y la integridad de los datos en el borde sin la latencia de ida y vuelta hacia servidores centrales. Esta capacidad se vuelve crítica para aplicaciones como vehículos autónomos donde los milisegundos importan.

La federación de identidades edge a través de ECDSA simplifica la gestión de seguridad en implementaciones distribuidas. Los dispositivos edge pueden verificar mutuamente la autenticidad sin consultar a una autoridad central, reduciendo los puntos únicos de falla y mejorando la resiliencia del sistema.

Conclusión: El Algoritmo Indispensable

El Algoritmo de Firma Digital de Curva Elíptica ha trascendido sus orígenes académicos para convertirse en una infraestructura crítica de la civilización digital. Su elegancia matemática, eficiencia computacional y flexibilidad arquitectónica lo posicionan de manera única para enfrentar los desafíos de seguridad del siglo XXI. Desde proteger fortunas en Bitcoin hasta autenticar miles de millones de conexiones web diarias, ECDSA opera silenciosamente entre bastidores, guardián invisible pero indispensable de la confianza digital.

La jornada del ECDSA está lejos de terminar. Mientras las amenazas cuánticas se ciernen en el horizonte, la comunidad criptográfica trabaja incansablemente desarrollando sucesores y estrategias de transición. Los enfoques híbridos prometen una migración fluida preservando las inversiones existentes. Mientras tanto, las optimizaciones continuas extraen aún más rendimiento de las implementaciones actuales, garantizando que el ECDSA permanecerá relevante por años venideros.

Para profesionales de seguridad, desarrolladores y arquitectos de sistemas, dominar ECDSA ya no es opcional, es imperativo. Entender sus matices, reconocer sus vulnerabilidades e implementar sus mejores prácticas distingue a los aficionados de los profesionales en el campo de la seguridad digital. La inversión en experiencia ECDSA rinde dividendos a través de sistemas más seguros, eficientes y resilientes.

La reflexión final recae sobre la naturaleza de la confianza en la era digital. ECDSA no solo protege datos; fundamenta la propia posibilidad de interacciones digitales confiables entre extraños. Cada transacción verificada, cada conexión autenticada, cada mensaje firmado contribuye al tejido de confianza que sostiene la economía y la sociedad digital moderna. En este contexto, ECDSA emerge no solo como un algoritmo, sino como un pilar fundamental de la civilización digital: invisible para muchos, indispensable para todos.

Preguntas Frecuentes

¿Cómo se compara el ECDSA con el RSA en términos prácticos de seguridad?

ECDSA ofrece seguridad equivalente a RSA con claves significativamente más pequeñas: una clave ECDSA de 256 bits proporciona una protección similar a una clave RSA de 3072 bits. Esta diferencia se traduce en operaciones más rápidas, menor consumo de ancho de banda y mejor adecuación para dispositivos con recursos limitados, manteniendo el mismo nivel de protección criptográfica contra ataques conocidos.

¿Cuáles son los principales riesgos al implementar ECDSA en sistemas de producción?

El riesgo más crítico involucra la generación y gestión del valor nonce durante la firma; su reutilización o previsibilidad puede comprometer completamente la clave privada. Otros riesgos incluyen vulnerabilidades de ataques de temporización en implementaciones no constantes, elección de curvas débiles o no auditadas, y dependencia de generadores de números aleatorios comprometidos.

¿Por qué Bitcoin eligió secp256k1 en lugar de las curvas recomendadas por el NIST?

La elección de secp256k1 por parte de Bitcoin reflejó las preocupaciones de la comunidad cypherpunk sobre posibles puertas traseras en curvas con parámetros “nada en la manga” sospechosos. La secp256k1 tiene una estructura matemática más transparente y eficiente, ofreciendo mejor rendimiento en la verificación, lo cual es crítico para la validación de transacciones en blockchain a gran escala.

¿Cómo deben las organizaciones prepararse para la era post-cuántica manteniendo ECDSA?

Las organizaciones deben implementar la crypto-agilidad: la capacidad de cambiar algoritmos rápidamente cuando sea necesario. Esto incluye inventariar todos los usos de ECDSA, probar algoritmos post-cuánticos candidatos en paralelo, implementar esquemas híbridos para una transición suave y mantenerse actualizados con los desarrollos del NIST en la estandarización post-cuántica.

¿Cuál es el impacto real de las vulnerabilidades de implementación de ECDSA descubiertas?

Las vulnerabilidades de implementación históricamente han resultado en pérdidas financieras sustanciales y en el compromiso de sistemas críticos. El caso de PlayStation 3 rompió todo el modelo de seguridad de la consola, mientras que fallas en billeteras de Bitcoin para Android resultaron en el robo directo de fondos. Estas lecciones enfatizan que la seguridad teórica del algoritmo es irrelevante si la implementación contiene fallas.

Soy Ricardo Mendes, inversor independiente desde 2017. A lo largo de los años, me he especializado en análisis técnico y estrategias de gestión de riesgo. Me gusta compartir lo que he aprendido y ayudar a principiantes a comprender el mercado de Forex y Criptomonedas de forma sencilla, práctica y segura, siempre priorizando la protección del capital.

La información presentada en este sitio web tiene únicamente fines educativos e informativos. No constituye asesoramiento financiero, recomendación de inversión ni oferta para comprar o vender ningún instrumento financiero.

El trading de criptomonedas, forex, acciones, opciones binarias y otros derivados financieros implica un alto nivel de riesgo y puede no ser adecuado para todos los inversores. Existe la posibilidad de perder parcial o totalmente el capital invertido.

Antes de tomar cualquier decisión de inversión, se recomienda realizar su propia investigación (DYOR – Do Your Own Research) y, si es necesario, consultar con un asesor financiero profesional debidamente autorizado.

El rendimiento pasado no garantiza resultados futuros. Usted es el único responsable de sus decisiones de inversión y de la gestión de su capital.

Atualizado em: abril 8, 2026