Lo que antes era un escenario para la expresión y el debate se ha convertido en un terreno de caza sofisticado, donde la confianza es el cebo y la vulnerabilidad humana, la presa. La promesa de ganancias extraordinarias en el volátil mercado de criptomonedas encontró en las redes sociales su catalizador perfecto, creando una tormenta de oportunidades para estafadores. Pero, ¿cómo funciona exactamente la fraude de criptomonedas en redes sociales¿En los bastidores? ¿Cuál es la anatomía de un golpe que convence a personas inteligentes y escépticas a entregar sus ahorros voluntariamente?

Este artículo promete desvelar no solo las tácticas visibles, sino la psicología, la tecnología y la infraestructura industrial que operan en las sombras. Haremos un recorrido desde el idealismo de las primeras comunidades de criptoactivos, que se reunían en foros y chats para discutir una revolución financiera, hasta la sombría realidad actual: una industria de fraudes globalizada que mueve miles de millones de dólares anualmente, según apuntan análisis de empresas como la Chainalysis La descentralización, pilar fundamental de la criptoeconomía, irónicamente, también pavimentó el camino para la descentralización del crimen.

Para navegar por este complejo ecosistema, nuestro itinerario será claro y metódico. Vamos a explorar los siguientes territorios:

- La psicología de la manipulación: Investigaremos cómo la ingeniería social es el verdadero motor detrás de cada estafa, explorando los sesgos cognitivos que todos nosotros poseemos.

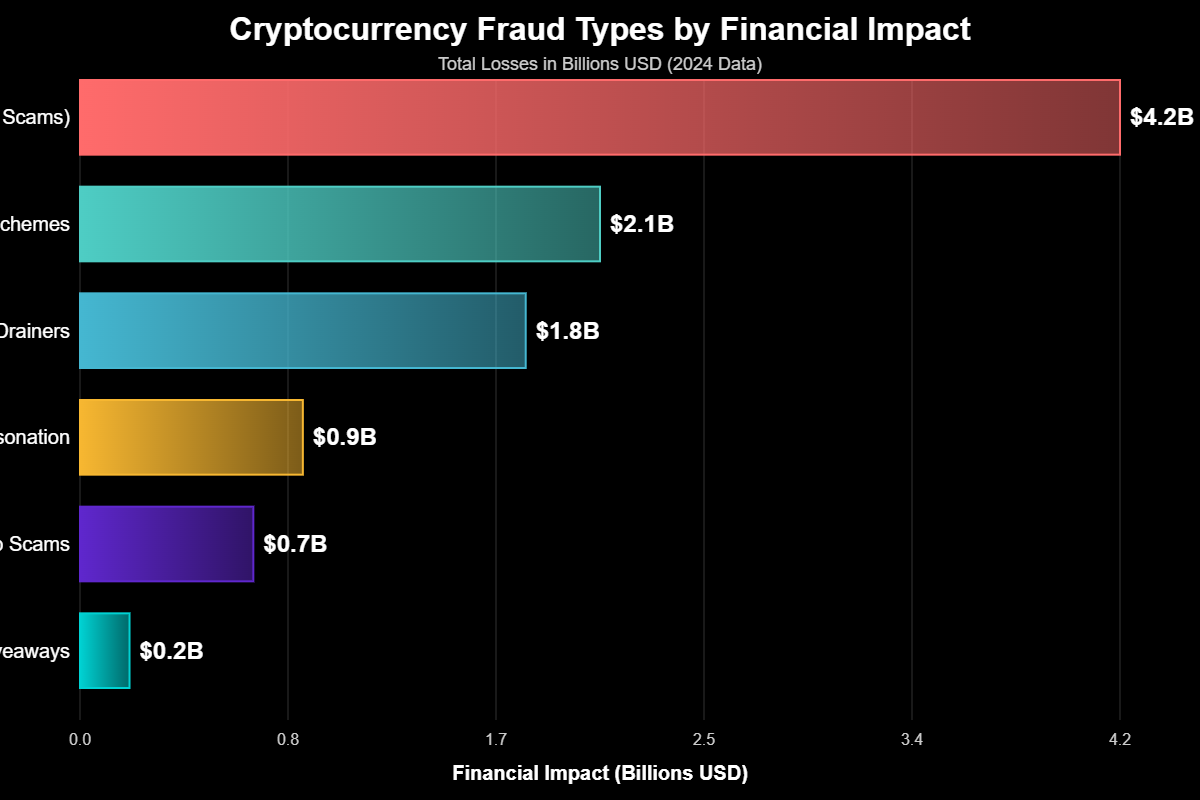

- El manual del estafador: Haremos una inmersión profunda en los tipos más comunes y devastadores de fraude de criptomonedas en redes sociales, del sutil y cruel “Abate del Cerdo” a la frenética orquestación de un “Pump and Dump”.

- La infraestructura del crimen: Revelaremos la tecnología y los mercados clandestinos que sustentan este ecosistema a escala industrial, mostrando que no se trata de actos aislados, sino de operaciones criminales organizadas.

- A fortaleza digital: Por último, proporcionaremos estrategias prácticas y una mentalidad de defensa para que puedas navegar en este entorno con seguridad, transformando el conocimiento en un escudo protector.

El Juego de la Mente: ¿Por Qué las Fraudes de Cripto en Redes Sociales Funcionan?

Antes de disecar las tácticas específicas de cada fraude, es crucial entender el fundamento sobre el cual todas ellas están construidas: la explotación de la psicología humana. Los estafadores más efectivos no son necesariamente genios técnicos; son maestros de la ingeniería social. No invaden sistemas, manipulan personas. El éxito de una fraude de criptomonedas en redes sociales rara vez comienza con un enlace malicioso, sino con una conversación cuidadosamente orquestada.

La Construcción Metódica de la Confianza

La táctica más poderosa y paciente es la construcción de confianza. Los estafadores saben que una solicitud directa de dinero sería inmediatamente rechazada. En su lugar, invierten tiempo, a veces semanas o meses, para cultivar una relación.

Esa estrategia es la columna vertebral del golpe conocido como “Caza del Cerdo”. (Porcicultura), pero sus principios se aplican a muchas otras estafas. El proceso es análogo a “engordar al cerdo antes del sacrificio”: la víctima es alimentada con atención, validación y pequeñas recompensas para bajar la guardia.

Esa nutrición puede asumir la forma de un interés romántico en una aplicación de citas, una amistad que surge de un mensaje “accidental” en WhatsApp, o la mentoría de un supuesto especialista en inversiones en LinkedIn.

El estafador comparte detalles personales (fabricados), escucha los problemas de la víctima y crea un lazo emocional genuino. Solo cuando la confianza está sólidamente establecida, se introduce el tema de la “inversión”, no como una propuesta, sino como un secreto compartido, un favor de un amigo a otro.

Exploración de Sesgos Cognitivos: Las Armas Silenciosas

Una vez que se establece la base de confianza, los estafadores activan una serie de disparadores psicológicos para anular el pensamiento crítico de la víctima. Ellos explotan fallas inherentes a nuestro proceso de toma de decisiones, conocidas como sesgos cognitivos.

- FOMO (Miedo a Perderse Algo) Este es quizás el gatillo más potente en el arsenal de un estafador de cripto. Crean una narrativa de urgencia y exclusividad: “Esta es una oportunidad única que solo comparto contigo”, “El precio va a dispararse en las próximas horas”, “Las plazas en este grupo de inversión privada se están acabando”. El miedo a perder una oportunidad de enriquecimiento rápido se sobrepone al análisis racional del riesgo.

- Sesgo de Autoridad: Las personas tienden a obedecer o creer en figuras de autoridad. Los estafadores explotan esto de varias maneras: creando perfiles falsos de influenciadores con miles de seguidores comprados, usando fotos de ejecutivos exitosos, o incluso empleando tecnología de deepfake para crear videos de celebridades respaldando un proyecto Un sello de verificación azul en X (anteriormente Twitter) o un perfil bien elaborado en LinkedIn pueden ser suficientes para conferir una legitimidad que no existe.

- Prueba Social: Miramos el comportamiento de los demás para guiar nuestras propias acciones, especialmente en situaciones de incertidumbre. Los estafadores fabrican prueba social a gran escala. Inundan las publicaciones con comentarios positivos de cuentas falsas, crean grupos en Telegram donde “miembros” (bots o cómplices) publican capturas de pantalla de sus ganancias astronómicas y falsifican testimonios. La víctima, al ver que “todos están ganando”, se siente más segura para participar, sin darse cuenta de que todo el consenso es una ilusión.

El Dilema de las Redes Sociales: Conexión vs. Contagio

Las propias plataformas de redes sociales, con su arquitectura diseñada para maximizar el compromiso, crean el ambiente perfecto para que estos sesgos florezcan. Por un lado (el Pro), ofrecen un acceso sin precedentes a información y comunidades, permitiendo que los inversores novatos aprendan y se conecten. La velocidad con la que una buena idea puede difundirse es notable.

Por otro lado (o Contra), esa misma velocidad se aplica a la desinformación. Los algoritmos que nos muestran más de lo que nos gusta crean burbujas de información y cámaras de eco. Si un usuario comienza a interactuar con contenido sobre una criptomoneda específica, el algoritmo lo alimentará con más contenido similar, dificultando encontrar opiniones disidentes. Para un estafador, esto es ideal: una vez que la víctima está en la burbuja, es mucho más fácil controlar la narrativa y aislarla de señales de alerta externas.

Decodificando el Manual de Fraudes con Criptomonedas

Con la comprensión de la base psicológica, ahora podemos diseccionar las principales tácticas operativas. Esta sección es el corazón de nuestro manual, detallando el “cómo” detrás de los golpes más prevalentes y devastadores que infestan las redes sociales. Cada método es un guion, una obra de teatro cuidadosamente ensayada, donde la víctima es el único actor que no conoce el final trágico.

1. “Abate do Porco” (Despiece de Cerdo): La Conspiración de la Intimidad

Este es, de lejos, el golpe más cruel y psicológicamente dañino. No se basa en un impulso, sino en una maratón de manipulación. Informes de agencias como el FBI y análisis de la CNBC muestran que el “Abate del Cerdo” se ha convertido en uno de los fraudes más lucrativos, responsable de miles de millones en pérdidas globales. La mecánica es metódica y se divide en fases claras:

- Fase 1 (Contacto y Seducción): El golpe comienza con un enfoque aparentemente inocente. Puede ser un mensaje “equivocado” en WhatsApp (“Lo siento, pensé que eras mi contacto de negocios de Singapur”), un “match” en una aplicación de citas, o una conexión profesional en LinkedIn. El estafador, usando fotos robadas de una persona atractiva y exitosa, inicia una conversación casual.

- Fase 2 (Construcción de la Confianza): Esta es la fase más larga y crucial. Durante semanas o meses, el estafador cultiva una relación profunda. Comparten historias de vida (falsas), muestran vulnerabilidad, envían fotos de sus comidas, de sus “mascotas” y de sus “viajes”. El objetivo es convertirse en una parte indispensable de la rutina diaria de la víctima, un confidente.

- Fase 3 (A Isca): De forma casual, el estafador menciona su éxito con inversiones en criptomonedas. No presiona, solo siembra la semilla. “Vaya, acabo de tener un gran día en el mercado, gané $5,000 en unas pocas horas.” Cuando la víctima muestra curiosidad, el estafador se ofrece a “enseñar”, como un favor, presentando una plataforma de negociación o aplicación de apariencia profesional, que en realidad está controlada por ellos.

- Fase 4 (Engorda): La víctima es incentivada a comenzar con poco, tal vez $1,000. En la plataforma falsa, ese valor crece rápidamente a $1,500, luego a $2,000. El estafador incluso permite que la víctima haga un pequeño retiro para probar que la plataforma es “legítima”. Convencida, la víctima es entonces persuadida a invertir cantidades cada vez mayores, vendiendo otros activos, tomando préstamos o utilizando sus ahorros de toda la vida.

- Fase 5 (O Abate): Cuando la víctima intenta retirar una gran cantidad o agota sus recursos, el fraude se concreta. La plataforma de repente exige el pago de “impuestos” o “tarifas” para liberar los fondos. Si la víctima paga, aparecen nuevas tarifas. Eventualmente, el sitio se desconecta, el número de teléfono del estafador es desactivado y desaparece, dejando a la víctima con devastación financiera y emocional.

El insight más sombrío sobre el “Abate del Cerdo” es su industrialización. Investigaciones han revelado enormes complejos en el Sudeste Asiático, como el notorio KK Park en Myanmar, donde víctimas de trata de personas son forzadas a ejecutar estos golpes a escala industrial, trabajando bajo la amenaza de violencia. La persona al otro lado de la línea puede ser, ella misma, una víctima.

2. “Pump and Dump”: La Orquesta de la Euforia Artificial

Diferente de la estrategia paciente del “Abate del Cerdo”, los esquemas de “Pump and Dump” (Inflar y Despejar) se centran en la velocidad, el frenesí y la explotación de la avaricia masiva. Este fraude, un clásico de los mercados de acciones de bajo valor, ha sido perfectamente adaptado al mundo cripto, donde la creación de un nuevo activo es trivial y los mercados operan 24/7 sin regulación. Cointelegraph detalla cómo se orquestan estos esquemas en cuatro actos:

- Pré-Lanzamiento (La Preparación): Los organizadores crean un nuevo token de criptomoneda, generalmente sin ninguna utilidad o valor intrínseco. Al mismo tiempo, construyen una “comunidad” en plataformas como Telegram, Discord y X (Twitter), acumulando miles de miembros a través de bots y marketing agresivo.

- Lanzamiento (El Hype): El token es lanzado y la promoción entra en alta velocidad. Los organizadores pagan a influenciadores (que a menudo no saben que están participando en un fraude) para promover el token. La narrativa siempre es de ganancias exponenciales y rápidas, con promesas vagas sobre futuras “asociaciones revolucionarias”.

- Bombear (Inflar): Esta es la fase de la euforia. Los organizadores comienzan a comprar su propio token en masa para crear la ilusión de una demanda orgánica, haciendo que el precio suba verticalmente. Diseminan noticias falsas — “¡Acabamos de cerrar una asociación con Amazon!”, “¡Seremos listados en Binance mañana!” — en los grupos de la comunidad. El FOMO alcanza su punto máximo, y los inversionistas minoristas corren a comprar, empujando el precio aún más hacia arriba.

- Dump (Despejar): En el auge de la euforia, cuando el precio alcanza el nivel deseado por los organizadores, ellos ejecutan la fase final. De forma coordinada, venden todas sus posesiones del token en el mercado. La oferta masiva y súbita aplasta la demanda, y el precio se desploma en minutos, frecuentemente a casi cero. Los organizadores huyen con enormes ganancias, mientras que los inversores que compraron en la cima se quedan con un activo digital sin valor.

3. Phishing y “Drenadores de Cartera” (Wallet Drainers): El Nocaut Técnico

Mientras que los golpes anteriores se centran en la manipulación emocional, esta categoría busca la explotación técnica, a menudo engañando incluso a los usuarios más experimentados. El objetivo no es convencer a la víctima de enviar dinero, sino de firmar una transacción maliciosa que le da al estafador el control total de su billetera de criptomonedas. Una investigación exhaustiva de Darktrace reveló la alarmante sofisticación detrás de estas campañas.

- A Isca: El ataque comienza con un cebo atractivo publicado en redes como Discord o X. Puede ser un anuncio de un distribución gratuita(distribución gratuita de tokens), el menta de un NFT exclusivo, o incluso una oferta de trabajo para probar un nuevo software Web3, prometiendo pago en cripto.

- El Escenario: Los golpistas crean una fachada de legitimidad increíblemente elaborada. Construyen sitios web profesionales para “empresas de tecnología” falsas (con nombres como “Pollens AI”. ; o “Swox”), completos con whitepapers, hojas de ruta del proyecto, perfiles de equipo en LinkedIn e incluso repositorios de código en Github. Todo está diseñado para pasar por una verificación superficial.

- La trampa: La víctima es dirigida a un sitio falso y se le instruye a conectar su billetera de criptomonedas (como MetaMask) para participar. El paso final es pedirle que “firme” una transacción para verificar su billetera o reclamar la recompensa. La transacción, sin embargo, contiene un permiso peligroso, como

setApprovalForAll, que esencialmente le entrega al estafador las llaves de la caja fuerte. Una vez firmada, un script automatizado (“drainer”) escanea la billetera de la víctima y transfiere todos sus activos a la billetera del estafador en segundos.

Este tipo de ataque demuestra una evolución significativa, combinando ingeniería social (el cebo y el escenario) con un ataque técnico preciso. Los criminales distribuyen malwares específicos, como el Atomic Stealer, para Windows y macOS, asegurando que puedan atacar una amplia base de usuarios.

4. Golpes de Representación (Impersonación): La Cara Robada de la Confianza

Este es uno de los métodos más antiguos, pero que sigue siendo eficaz debido a su simplicidad y al poder del sesgo de autoridad. Los estafadores se hacen pasar por individuos o entidades confiables para engañar a las víctimas. La ascensión de la IA generativa ha hecho que estos golpes sean aún más peligrosos.

- Falsos Sorteos (Giveaways): Un clásico de YouTube y de X. Estafadores crean cuentas falsas que imitan perfiles de celebridades (Elon Musk es un objetivo constante), ejecutivos de grandes casas de cambio (como el CEO de Binance) o los propios proyectos de cripto. Ellos promueven un “sorteo” con una regla simple: “Envía 1 ETH a esta dirección y recibe 2 ETH de vuelta”. Obviamente, cualquier criptomoneda enviada nunca regresa. Muchas veces, hackean cuentas verificadas para dar más credibilidad al fraude.

- Falso Soporte Técnico: En los canales oficiales de proyectos en Discord o Telegram, los estafadores monitorean las conversaciones en busca de usuarios pidiendo ayuda. Luego abordan a la víctima por mensaje directo, haciéndose pasar por un “administrador” o “miembro del equipo de soporte”. Con el pretexto de resolver el problema, guían a la víctima a un sitio de phishing o la convencen de compartir su frase semilla (seed phrase), lo que les da acceso total a la billetera.

El uso creciente de deepfakes de audio y video representa la próxima frontera de este tipo de fraude. Un video convincente de una figura pública anunciando un sorteo o una oportunidad de inversión puede engañar incluso a los más escépticos, haciendo que la verificación de fuentes sea más crítica que nunca.

Por detrás de las cortinas: La tecnología y los mercados que alimentan las fraudes.

Sería un error ver estas fraudes como actos de lobos solitarios. La realidad es que el fraude de criptomonedas en redes sociales ha evolucionado hacia un ecosistema criminal profesionalizado, con una infraestructura robusta que proporciona herramientas, servicios y liquidez para estafadores en todo el mundo. Esta es la industria detrás del crimen.

El Papel de la Inteligencia Artificial como Acelerador

La IA generativa no es solo una amenaza futura; ya es una herramienta central para escalar operaciones de fraude. Como se destaca en informes de la Reuters, la IA permite que los criminales superen barreras de idioma y escala. Guiones de conversación para estafas de “Abate del Cerdo” pueden ser generados instantáneamente en decenas de idiomas, pareciendo naturales y convincentes. Perfiles falsos en redes sociales son creados con fotos y biografías generadas por IA, haciéndolos más difíciles de detectar. El contenido para los sitios de empresas fachada —artículos de blog, documentos técnicos, comunicados de prensa— es producido en masa, construyendo una ilusión de legitimidad con un esfuerzo mínimo.

Mercados Clandestinos: O Mostrador Único del Crimen

Quizás la revelación más impactante sobre la profesionalización del crimen cripto sea la existencia de mercados clandestinos que funcionan como un “ “ventanilla única” ; para fraudadores. El análisis de Chainalysis sobre la plataforma Garantía Huione expuso un ecosistema masivo. Originalmente parte de un conglomerado camboyano con negocios legítimos, la Huione Guarantee se convirtió en un mercado peer-to-peer donde los criminales pueden comprar, vender e intercambiar las herramientas del oficio.

En estas plataformas, es posible encontrar de todo: cuentas de redes sociales verificadas y “envejecidas” para dar más credibilidad; kits de phishing y software de “drainador de billeteras” listos para usar; servicios de lavado de dinero para ocultar el origen de los fondos robados; e incluso listas de datos de víctimas potenciales. La Huione Guarantee, por sí sola, procesó decenas de miles de millones de dólares en transacciones de criptomonedas, conectando directamente operaciones de “Caza del Cerdo”, estafadores e incluso redes sancionadas, demostrando la interconexión y la escala industrial de este submundo digital.

Tabla Comparativa: Decodificando las Principales Fraudes de Cripto en Redes Sociales

Para sintetizar las tácticas discutidas, la tabla a continuación resume las características centrales de cada tipo de fraude, ayudando a identificar rápidamente las señales de alerta.

| Tipo de fraude | Plataforma Común | Táctica Principal | Señal de Alerta Roja |

|---|---|---|---|

| Abate de Cerdo (Despiece de Cerdo) | Apps de citas, WhatsApp, LinkedIn, Telegram | Manipulación emocional a largo plazo y construcción de una falsa relación íntima. | Una relación en línea que rápidamente se transforma en consejos de inversión y presión para usar una plataforma desconocida. |

| Pump y Dump | Telegram, Discord, X (Twitter) | Creación de hype artificial, difusión de noticias falsas y urgencia para comprar un token desconocido. | Promesas de ganancias garantizadas, rápidas y exponenciales en un token de bajo valor con una comunidad excesivamente optimista. |

| Phishing / Drenador de billetera | Discord, X (Twitter), Telegram | Enlaces maliciosos disfrazados de ofertas legítimas (airdrops, minteos de NFT, empleos) que conducen a sitios falsos. | Cualquier solicitud para conectar tu billetera y firmar una transacción con permisos amplios o sospechosos (como “Aprobar Todo”). |

| Falso Sorteo / Representación | YouTube, X (Twitter), Facebook | Uso de la imagen de celebridades, empresas o ejecutivos para crear una falsa sensación de legitimidad. | La premisa fundamentalmente ilógica de “envía criptomonedas para recibir una cantidad mayor de vuelta”. Ninguna entidad legítima hace eso. |

Tu escudo contra el fraude de criptomonedas: prevención y acción.

Después de entender la escala y la sofisticación del problema, la cuestión más importante se convierte en: ¿cómo protegerse? La seguridad en el espacio cripto no es un producto que se compra, sino una práctica que se cultiva. Involucra una combinación de mentalidad, higiene digital y herramientas adecuadas. Esta sección se enfoca en proporcionar un arsenal de defensa práctico y accionable.

La Mentalidad “Confianza Cero” (Zero Trust)

El principio más fundamental de la seguridad digital es adoptar una postura de escepticismo saludable, conocida en el mundo corporativo como “Zero Trust”. En el contexto personal, esto se traduce en una regla de oro simple: se parece demasiado bueno para ser verdad, casi seguramente es falso Desconfíe, por defecto, de cualquier enfoque no solicitado sobre inversiones, especialmente si proviene de un extraño en una red social o aplicación de mensajería.

Ninguna persona genuinamente exitosa compartirá sus secretos de inversión con un desconocido en línea. Ninguna oportunidad legítima exige una decisión instantánea bajo presión. Aprender a decir “no”, a hacer una pausa y a investigar de forma independiente es la primera y más poderosa línea de defensa. La prisa es enemiga de la seguridad.

Defensas Técnicas Esenciales

Además de la mentalidad correcta, existen prácticas y herramientas técnicas que reducen drásticamente su superficie de ataque:

- Usa una Billetera de Hardware (Hardware Wallet): Para cualquier cantidad de criptoactivos que no puedes permitirte perder, una billetera de hardware (como Ledger o Trezor) es esencial. Mantiene tus claves privadas fuera de línea, haciendo imposible que un hacker drene tus fondos a través de un ataque de phishing en línea, ya que cada transacción requiere una confirmación física en el dispositivo.

- Revocar permisos regularmente: Al interactuar con aplicaciones descentralizadas (dApps), otorgas permisos para que accedan a tus tokens. Los “wallet drainers” explotan permisos excesivos. Usa herramientas como Revoke.cash o Etherscan para visualizar qué contratos tienen acceso a tus fondos y revocar cualquier permiso que ya no sea necesario o que parezca sospechoso.

- Usa Marcadores: Nunca accedas a una plataforma financiera, corredora o dApp haciendo clic en un enlace recibido por correo electrónico, mensaje o encontrado en una búsqueda. Los estafadores son maestros en crear sitios falsos que aparecen en anuncios de búsqueda. Accede siempre a estas plataformas a través de los marcadores que guardaste previamente en tu navegador.

- Análisis Cuidadoso: Antes de firmar cualquier transacción con tu billetera, lee atentamente lo que estás aprobando. Herramientas de simulación de transacciones y extensiones de navegador de seguridad pueden ayudar a decodificar transacciones complejas y alertar sobre permisos peligrosos.

Defensas Comportamentales y el Arte del DYOR

La tecnología ayuda, pero el comportamiento es decisivo. La práctica de “Haz Tu Propia Investigación” (DYOR – Do Your Own Research) es más que un jerga; es una disciplina.

- Tu Frase-Semilla es Sagrada: NUNCA, bajo ninguna circunstancia, compartas tu frase semilla o claves privadas con nadie. Ningún equipo de soporte, administrador o empresa legítima jamás las pedirá. Quien lo pide es un estafador. Punto final.

- Investiga el proyecto, no el hype: Antes de invertir en un token, ignora el precio y el hype. Investiga al equipo detrás de él: ¿son anónimos o tienen un historial verificable? ¿Cuál es la utilidad real del token? ¿Resuelve un problema real o es solo un vehículo para la especulación? Lee el whitepaper con una mirada crítica.

- Sal de la burbuja: No confíes solo en la información encontrada en la comunidad oficial de un proyecto (Telegram, Discord). Estos canales son fácilmente manipulables. Busca activamente opiniones disidentes, críticas y análisis independientes en fuentes neutrales. Si todo lo que encuentras es una positividad unánime, eso es una gran señal de alerta.

Conclusión: Además del Código – Retomando la Soberanía Digital

Nuestra jornada por el inframundo del fraude de criptomonedas en redes sociales revela una verdad incómoda: este no es un problema de códigos defectuosos, sino de explotación sistemática de la naturaleza humana. Los fraudes son un fenómeno industrializado que combina la sofisticación de la psicología de la persuasión, el poder de escala de la tecnología de IA y la eficiencia de una infraestructura criminal globalizada. Prosperan en la intersección de la esperanza, la codicia y la falta de conocimiento.

La promesa fundamental de la descentralización y de las criptomonedas siempre ha sido la soberanía individual: el control sobre los propios activos y el propio destino financiero, libre de intermediarios. Sin embargo, lo que este análisis demuestra es que la soberanía no es un regalo; es una responsabilidad. Exige un nuevo tipo de alfabetización, una que trasciende la comprensión técnica y abarca el pensamiento crítico, la vigilancia constante y una profunda conciencia de los sesgos que nos hacen vulnerables.

La verdadera seguridad no reside en una única herramienta o en una regulación que siempre estará un paso atrás de la innovación criminal. Reside en una mentalidad. La lucha contra el fraude digital es, en esencia, una batalla por la claridad en un mundo deliberadamente diseñado para ser ruidoso y confuso. Al armarse con conocimiento, al cultivar el escepticismo y al practicar una higiene digital rigurosa, no solo está protegiendo sus activos; está reclamando su soberanía en una era cada vez más compleja.

Preguntas Frecuentes (FAQ)

Fui víctima de un fraude, ¿puedo recuperar mis criptomonedas?

La recuperación de criptomonedas robadas es extremadamente difícil y, en la mayoría de los casos, lamentablemente imposible. Las transacciones en blockchain son irreversibles por naturaleza, y los estafadores utilizan técnicas avanzadas para ocultar y lavar los fondos. El enfoque principal siempre debe ser la prevención. Denunciar el crimen a las autoridades competentes es crucial para ayudar en investigaciones futuras y potencialmente desmantelar redes criminales, pero no hay garantía de recuperar su dinero.

¿Cómo puedo denunciar un fraude de criptomonedas en redes sociales?

Actúa en múltiples frentes. Primero, denuncia el perfil, la página o la publicación directamente en la plataforma de red social (X, Instagram, Facebook, etc.) para que puedan eliminarlo. Luego, reporta el incidente a organismos de fiscalización de delitos cibernéticos en tu país. Internacionalmente, plataformas como el Internet Crime Complaint Center (IC3) del FBI o el sitio Chainabuse te permiten reportar direcciones de billeteras de estafadores, ayudando a alertar a otros y a alimentar bases de datos de investigación.

¿Las cuentas verificadas en redes sociales siempre son confiables para consejos de inversión?

Absolutamente no. Un sello de verificación no es un sello de integridad. Las cuentas verificadas pueden ser hackeadas y utilizadas por estafadores, o el propio dueño de la cuenta puede ser pagado para promover un esquema fraudulento. Trata los consejos de inversión de cualquier cuenta, verificada o no, con el mismo nivel de escepticismo. La confianza debe construirse sobre la reputación a largo plazo y el análisis independiente, no en un ícono azul.

¿Cuál es la principal diferencia entre un proyecto de alto riesgo y un fraude claro?

La intención es la principal diferencia. Un proyecto de alto riesgo, como muchas startups de tecnología, tiene una propuesta de valor real, aunque especulativa, y un equipo que genuinamente intenta construir un producto; puede fracasar por mala ejecución, falta de mercado o competencia. Un fraude, por otro lado, está diseñado desde el principio con el único propósito de engañar y robar. No tiene la intención de entregar un producto, utilizando tácticas como plataformas falsas, anonimato total y una desaparición planeada de los fundadores (“rug pull”).

Soy Ricardo Mendes, inversor independiente desde 2017. A lo largo de los años, me he especializado en análisis técnico y estrategias de gestión de riesgo. Me gusta compartir lo que he aprendido y ayudar a principiantes a comprender el mercado de Forex y Criptomonedas de forma sencilla, práctica y segura, siempre priorizando la protección del capital.

La información presentada en este sitio web tiene únicamente fines educativos e informativos. No constituye asesoramiento financiero, recomendación de inversión ni oferta para comprar o vender ningún instrumento financiero.

El trading de criptomonedas, forex, acciones, opciones binarias y otros derivados financieros implica un alto nivel de riesgo y puede no ser adecuado para todos los inversores. Existe la posibilidad de perder parcial o totalmente el capital invertido.

Antes de tomar cualquier decisión de inversión, se recomienda realizar su propia investigación (DYOR – Do Your Own Research) y, si es necesario, consultar con un asesor financiero profesional debidamente autorizado.

El rendimiento pasado no garantiza resultados futuros. Usted es el único responsable de sus decisiones de inversión y de la gestión de su capital.

Atualizado em: abril 8, 2026