Imagina despertar un día y descubrir que todas tus criptomonedas han desaparecido. No por causa de una caída del mercado, ni por un fallo técnico, sino porque alguien —o algo— penetró en tu billetera digital y se llevó todo. El problema no está en la tecnología. Está en cómo la usas.

Desde los inicios de Bitcoin, en 2009, la promesa de control total sobre el propio dinero ha sido celebrada como la gran revolución de la Web3. Sin embargo, con ese poder viene una responsabilidad raramente comprendida: si no sabes cómo guardar criptomonedas de manera segura en la billetera digital, no tienes activos, solo una ilusión de posesión.

Por décadas, confiamos en bancos, corredores y gobiernos para proteger nuestro patrimonio. Ahora, somos nosotros mismos los guardianes. Este cambio exige no solo nuevas herramientas, sino una nueva mentalidad. Almacenar criptomonedas de manera segura en la billetera digital va mucho más allá de crear una contraseña fuerte. Es un ecosistema de prácticas, decisiones técnicas y disciplina operativa que, cuando se ignoran, transforman tu fortuna digital en un blanco fácil.

En este artículo, vamos a sumergirnos profundamente en las estrategias reales, probadas y refinadas por quienes ya han pasado —o evitado— desastres. Descubrirás por qué la mayoría de los usuarios pierde activos no por fallas de la blockchain, sino por errores humanos predecibles. Y, lo más importante, aprenderás cómo construir una arquitectura de seguridad que combine simplicidad, robustez y resiliencia —sin depender de promesas vacías de “soluciones milagrosas”.

¿Qué significa realmente “seguridad” en el universo de las criptomonedas?

La seguridad en criptomonedas no es un producto. Es un proceso continuo de evaluación de riesgos, adaptación de medidas y conciencia situacional. A diferencia del sistema financiero tradicional, donde la protección es centralizada e invisible para el usuario, en el mundo cripto, cada decisión técnica —desde la elección de la billetera hasta la forma de almacenar frases de recuperación— impacta directamente su exposición a amenazas.

La verdadera seguridad comienza con la comprensión de que estás operando en un entorno hostil por diseño. Las blockchains son redes abiertas, seudónimas y globalmente accesibles. Esto es una virtud, pero también una invitación para los atacantes. La criptografía subyacente es casi infalible, pero las interfaces humanas —billeteras, exchanges, aplicaciones— son a menudo los eslabones más débiles.

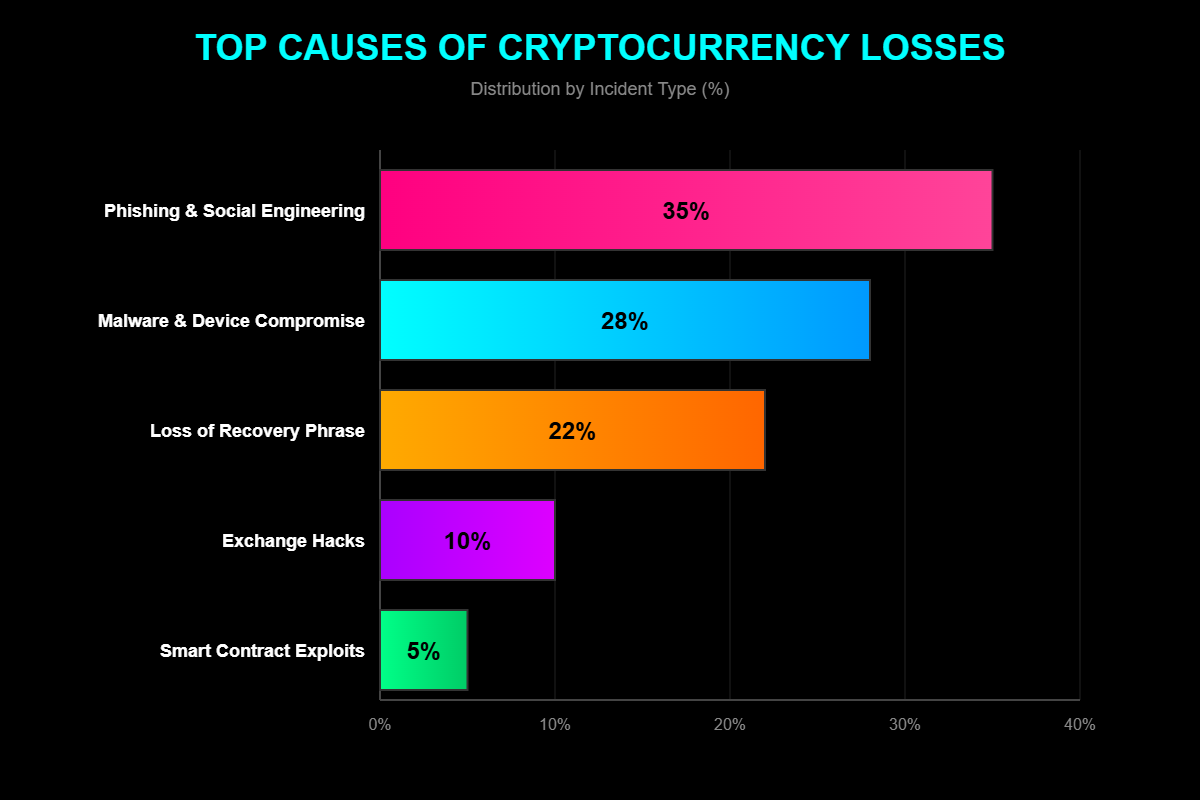

Así, “guardar criptomonedas de manera segura en la billetera digital” implica dominar tres capas interdependientes: la criptográfica (claves privadas, firmas digitales), la operativa (procedimientos de uso y respaldo) y la comportamental (hábitos que evitan engaños fatales). Muchos se enfocan solo en la primera capa, ignorando que el 95% de las pérdidas ocurren en las otras dos.

Tipos de billeteras digitales: entiende las diferencias cruciales.

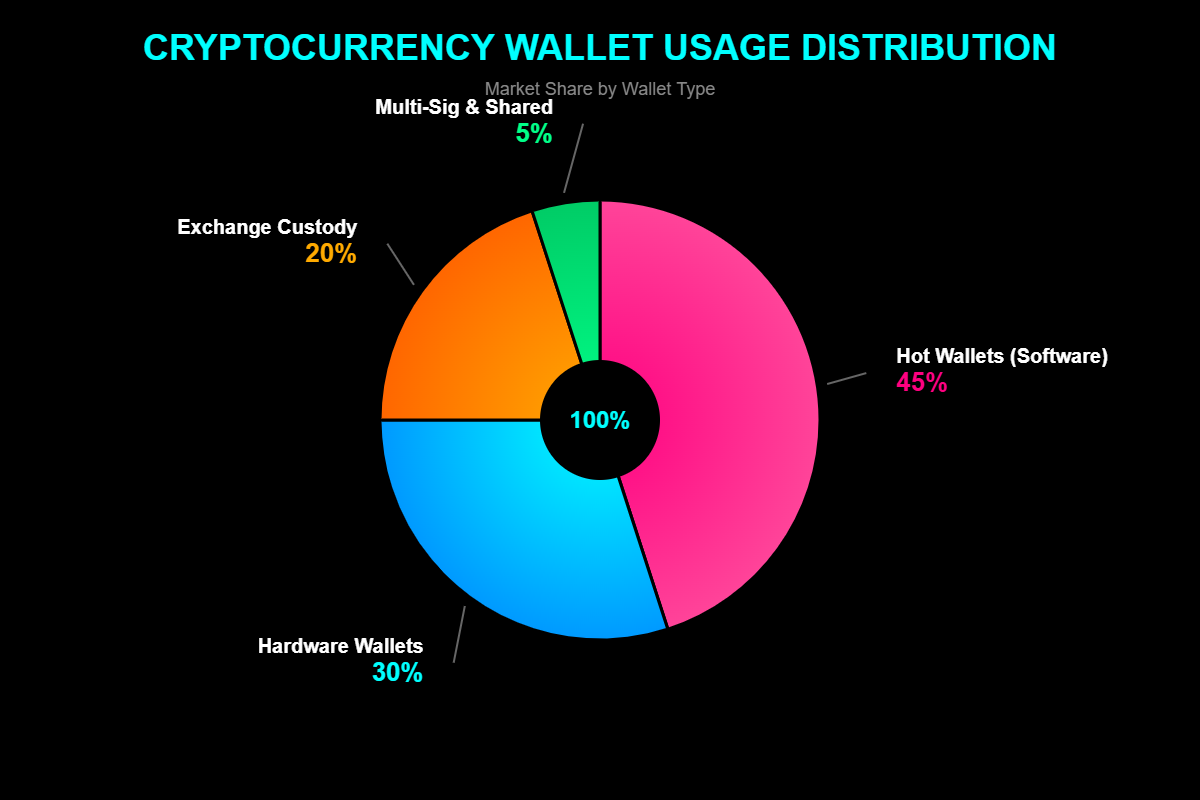

No todas las billeteras son iguales. La elección incorrecta puede comprometer años de acumulación, incluso si tus llaves nunca han sido expuestas. Existen cuatro categorías principales, cada una con propósitos distintos: billeteras de hardware, billeteras de software (hot wallets), billeteras de papel y custodia compartida.

Carteras de hardware: el estándar de oro de la autosuficiencia.

Las carteras de hardware, como Ledger o Trezor, son dispositivos físicos diseñados exclusivamente para almacenar claves privadas sin conexión. Nunca exponen estas claves a internet, incluso cuando están conectadas a una computadora o smartphone. Toda firma de transacción ocurre internamente, en el chip seguro del dispositivo. Esto las hace virtualmente inmunes a malware común.

Estas billeteras operan con un principio llamado “almacenamiento en frío”. Tu activo permanece fuera de la red hasta el momento exacto en que decides moverlo. Esto es esencial para quienes acumulan grandes volúmenes o pretenden mantener criptomonedas por largos períodos. La experiencia de uso es deliberadamente lenta, por diseño: cada transacción requiere confirmación física en el propio dispositivo, lo que añade una barrera contra la ingeniería social automatizada.

Carteras de software: practicidad con alto riesgo

Las billeteras de software, o hot wallets, incluyen aplicaciones como MetaMask, Exodus o Trust Wallet. Son convenientes para interacciones diarias con DeFi, NFTs o pagos. Sin embargo, como residen en dispositivos conectados a internet, están constantemente expuestas a ataques. Un solo clic en un enlace malicioso puede instalar malware capaz de sustituir direcciones de destino o robar frases de recuperación almacenadas de forma insegura.

Muchos usuarios caen en la trampa de usar billeteras calientes como repositorio principal. Esto es comparable a dejar todo tu dinero en efectivo en la billetera mientras duermes. Sirven bien como “billetera de bolsillo”, pero nunca como “caja fuerte”. El punto crítico: si tu smartphone se pierde, es robado o se infecta, los activos pueden desaparecer para siempre.

Carteras de papel: obsoletas, pero aún vistas como solución.

Las billeteras de papel consisten en imprimir claves públicas y privadas en un pedazo de papel. Suenan seguras en teoría —después de todo, nada está conectado a internet—, pero fallan en la práctica. Son frágiles físicamente (un incendio, humedad o rasgaduras las destruyen), difíciles de usar de manera segura (es necesario escanear la clave privada para gastar, exponiéndola momentáneamente) y ofrecen cero protección contra el robo físico.

Además, generar una cartera de papel requiere un ambiente completamente offline y libre de malware, algo que pocos pueden garantizar. Por estas razones, los especialistas en seguridad abandonaron este modelo hace años. Si encuentras a alguien recomendando una cartera de papel como solución moderna, desconfía: es señal de una grave desactualización técnica.

Custodia compartida: el dilema entre conveniencia y soberanía

Algunas soluciones, como billeteras con recuperación social (ej.: Argent, Safe{Wallet}) o servicios de custodia con múltiples firmas, introducen un tercero —o grupo de terceros— con poder parcial sobre tus activos. Esto puede facilitar la recuperación en caso de pérdida de acceso, pero rompe el principio fundamental de “no confíes, verifica”.

Estos modelos son útiles para empresas o usuarios avanzados que implementan políticas de gobernanza rigurosas. Para individuos comunes, sin embargo, añaden complejidad sin necesariamente aumentar la seguridad real. Peor aún: crean una ilusión de protección. Cuando algo sale mal, la responsabilidad se diluye — y recuperar activos puede requerir procesos legales o burocráticos.

Las mayores amenazas a tu patrimonio cripto (y cómo neutralizarlas)

Saber cuáles son los riesgos reales es el primer paso para construir defensas efectivas. La mayoría de los usuarios subestima las amenazas conductuales y sobreestima los riesgos técnicos. La verdad es que los hackers rara vez rompen la criptografía. Ellos explotan la distracción, la prisa y el desconocimiento.

Phishing sofisticado: cuando el anzuelo parece real

El phishing ha evolucionado mucho más allá de correos electrónicos mal escritos. Hoy, los ataques utilizan dominios idénticos (por ejemplo: “metamask.app” vs “metamask.io”), anuncios patrocinados en Google con logotipos oficiales, o incluso bots en Telegram que se hacen pasar por soporte. Un clic te lleva a una copia perfecta del sitio de la billetera, donde “conectas” tu billetera — y entregas tus claves.

¿La defensa más eficaz? Nunca escribas contraseñas ni conectes billeteras a partir de enlaces externos. Accede siempre directamente al sitio oficial escribiendo la dirección o usando un favorito verificado. Activa la autenticación de dos factores (2FA) basada en aplicación (no SMS), y desconfía de cualquier solicitud urgente de “verificación” o “actualización de seguridad”.

Malware especializado: el enemigo invisible en tu dispositivo

Existen malwares diseñados exclusivamente para robar criptomonedas. Algunos reemplazan automáticamente las direcciones de destino en tus aplicaciones de billetera; otros registran todo lo que escribes, incluyendo frases de recuperación; hay incluso aquellos que detectan cuando abres una billetera e inyectan scripts maliciosos en tiempo real.

Para protegerse, use un dispositivo dedicado solo para operaciones cripto — nunca para navegación casual, redes sociales o descargas desconocidas. Mantenga el sistema operativo y las aplicaciones actualizadas. Evite hacer root o jailbreak en su smartphone. Y, si es posible, use un sistema operativo de seguridad reforzada, como Tails o Qubes OS, para operaciones sensibles.

Ingeniería social: manipulación disfrazada de ayuda

Este es el ataque más peligroso porque no depende de tecnología — depende de ti. Un estafador puede hacerse pasar por un desarrollador, un amigo en apuros o incluso un representante de un intercambio. Con historias convincentes, piden que “pruebes” una nueva billetera, “verifiques” un contrato o simplemente “compartas tu frase de recuperación para garantizar el acceso”.

Recuerda: nadie legítimo jamás pedirá tu frase de recuperación. Ni para “verificar”, ni para “ayudar”, ni en “caso de emergencia”. Esa frase es tu identidad cripto. Compartirla es entregar tu patrimonio. Crea un mantra mental: “mi frase semilla es sagrada — nadie la ve, nadie la toca”.

Pérdida de acceso: el desastre silencioso

Muchos pierden criptomonedas no por ataques, sino por negligencia. Un disco duro roto, un smartphone olvidado en un viaje, una anotación borrada por la lluvia. La blockchain no perdona. Si no tienes un respaldo redundante, auditado y seguro de tu frase de recuperación, tus activos están congelados para siempre.

La solución requiere disciplina. Crea múltiples copias físicas de tu frase semilla, almacenadas en lugares geográficamente distintos (casa, caja de seguridad en el banco, casa de un pariente de confianza). Usa materiales duraderos: placas de metal resistentes al fuego, como las de Cryptotag o Billfodl. Nunca almacenes digitalmente — ni en PDF, ni en la nube, ni en foto en el celular.

Cómo elegir la billetera adecuada para tus necesidades reales.

La mejor billetera no es la más segura técnicamente, sino la que mejor se alinea con tu perfil de uso, volumen de activos y tolerancia al riesgo. Un trader diario necesita velocidad e integración con DeFi; un inversor a largo plazo prioriza la inmutabilidad y la protección contra fallas humanas.

Preguntas esenciales antes de elegir

- ¿Cuánto en valor total pretendo mantener en esta cartera?

- ¿Con qué frecuencia la voy a acceder? ¿Diariamente? ¿Mensualmente?

- Estoy dispuesto a pagar por hardware dedicado.

- ¿Conozco los riesgos del almacenamiento digital vs. físico?

- ¿Tengo un plan de recuperación probado?

Estas preguntas orientan decisiones estratégicas. Por ejemplo, si mantienes menos del 1% de tu patrimonio en cripto, una hot wallet con 2FA puede ser suficiente. Pero si ese número supera el 10%, invertir en hardware es innegociable. La seguridad debe ser proporcional al riesgo — ni excesiva, ni insuficiente.

Compatibilidad con múltiples blockchains

Muchas billeteras modernas soportan varias redes — Ethereum, Solana, Polygon, etc. Esto es útil, pero también peligroso. Cuantas más integraciones, mayor es la superficie de ataque. Verifica si el código fuente de la billetera es abierto y auditado por terceros independientes. Las billeteras cerradas pueden contener puertas traseras o vulnerabilidades ocultas.

Además, ten cuidado con “carteras multi-activos” que prometen gestionar todo en un solo lugar. A menudo requieren que confíes en servidores centralizados para mostrar saldos o realizar transacciones, lo que contradice el ethos cripto. Prefiere soluciones que operen localmente, con sincronización directa con la blockchain.

La arquitectura de la seguridad: un sistema en capas

Defender tus activos cripto no es una tarea única. Es un sistema de capas superpuestas, donde el fracaso de una capa no compromete todo el sistema. Este enfoque, conocido como “defensa en profundidad”, es utilizado por gobiernos, militares y grandes instituciones financieras — y debe ser adoptado por cualquier poseedor serio de criptoactivos.

Layer 1: physical isolation

El activo más valioso — tus claves privadas — debe permanecer lo más posible desconectado de internet. Esto significa: billetera de hardware para la mayor parte del patrimonio, uso de computadoras dedicadas y prohibición absoluta de almacenamiento digital de la frase semilla. El simple acto de tomar una foto de tu frase de recuperación ya la pone en riesgo.

Camada 2: verificación y confirmación

Toda transacción debe ser verificada dos veces: una en el dispositivo que inicia la transacción (smartphone o PC), y otra en el propio hardware wallet. Nunca confirmes ciegamente. Lee la dirección de destino, el valor y la red. Muchos errores catastróficos ocurren porque el usuario confía en la interfaz gráfica sin verificar los datos en bruto.

Capa 3: redundancia controlada

Necesitas copias de seguridad, pero copias de seguridad seguras. Tres copias físicas en lugares distintos son lo ideal. Usa cifrado adicional si es necesario (por ejemplo, frase de contraseña BIP39), pero nunca dependas de un único punto de falla. Prueba periódicamente la recuperación — al menos una vez al año — usando un dispositivo limpio.

Layer 4: comportamiento defensivo

Mantente constantemente actualizado sobre nuevas amenazas. Sigue a expertos en seguridad cripto, participa en foros técnicos y desconfía de modas. La seguridad no es estática. Un método seguro hoy puede estar obsoleto mañana. Cultiva un hábito de escepticismo saludable: “¿esto parece demasiado bueno para ser verdad?” debe ser tu pregunta automática.

Paso a paso: cómo configurar una billetera con máxima seguridad.

Configurar una billetera de forma segura requiere atención a detalles que la mayoría ignora. Un solo desliz — como generar la frase semilla en una computadora infectada — compromete todo el proceso. Sigue este protocolo riguroso:

Paso 1: prepara un ambiente limpio.

Usa una computadora nueva, o formatea completamente el disco y reinstala el sistema operativo. No te conectes a internet durante la generación de la frase semilla. Desactiva Wi-Fi, Bluetooth y cualquier forma de comunicación externa. Usa un teclado físico — evita teclados virtuales o Bluetooth, que pueden ser interceptados.

Paso 2: compra hardware de fuente confiable.

Nunca compres billeteras de hardware de marketplaces no oficiales (como Mercado Libre o OLX). Pueden venir con firmware modificado que roba tus claves. Compra directamente del fabricante o de revendedores autorizados. Verifica si el paquete está sellado y si el firmware es el más reciente.

Paso 3: genera la frase de recuperación sin conexión.

Siga las instrucciones del dispositivo. Anote cada palabra exactamente como se muestra. No use autocorrector, no escriba en el celular, no copie y pegue. Escriba a mano en papel, luego transfiera a placas metálicas. Guarde estas placas en lugares seguros, lejos de la humedad, el fuego y los curiosos.

Paso 4: agrega una contraseña opcional (frase de contraseña BIP39)

Esta es una capa extra de seguridad. Con una frase de contraseña, creas una cartera alternativa —invisible para quienes solo tienen la frase semilla. Si te ven forzado a revelar tus claves, puedes entregar la semilla sin la frase de contraseña, manteniendo tus activos reales ocultos. Usa una frase de contraseña memorizada, nunca anotada junto con la semilla.

Paso 5: haz una prueba de recuperación.

Antes de depositar cualquier cantidad real, envía una cantidad simbólica (ej.: $10 en stablecoin). Luego, simula una recuperación: restablece la billetera de hardware, ingresa la frase semilla y la frase de contraseña (si se usó), y verifica si puedes acceder al saldo. Solo después de un éxito total, deposita montos significativos.

Comparativo técnico: carteras de hardware líderes de mercado

No todas las billeteras de hardware ofrecen el mismo nivel de protección. A continuación, un análisis detallado basado en seguridad, usabilidad, soporte para activos y características avanzadas.

| Feature | Ledger Nano X | Trezor Modelo T | BitBox02 | KeepKey (revisada) |

|---|---|---|---|---|

| Chip seguro (elemento seguro) | Sim (ST33) | No | Sim (Infineon) | Sí |

| Integrated fabric | No (LED para confirmación) | Sim (pantalla táctil) | Sim (micro-OLED) | Sí |

| Bluetooth | Sí | No | No | No |

| Firmware de código abierto | Partial | Sí | Sí | Sim (a través de ShapeShift) |

| Precio promedio (USD) | ciento cuarenta y nueve | 219 | 119 | 79 |

| Soporte para múltiples blockchains. | Alto (con Ledger Live) | Alto (con Trezor Suite) | Moderado (foco Bitcoin) | Moderado |

| Recuperación con frase de contraseña BIP39 | Sí | Sí | Sí | No |

| Resistencia a ataques físicos | High | Moderada | High | Baja |

| Autenticidad verificable | Sim (a través de Ledger Live) | Sim (suma de verificación en pantalla) | Sim (verificación por microSD) | Limited |

Observaciones: El Ledger utiliza un elemento seguro, lo que dificulta la extracción de claves incluso con acceso físico al chip. El Trezor, al no usar este componente, depende completamente del código abierto — lo que es transparente, pero potencialmente más vulnerable si el firmware se ve comprometido. El BitBox02 se destaca por su simplicidad y enfoque en Bitcoin, con un excelente equilibrio entre seguridad y usabilidad. El KeepKey, aunque más barato, ha perdido relevancia tras la adquisición por parte de ShapeShift y actualizaciones irregulares.

Prós y contras de cada enfoque de almacenamiento.

Comprender los trade-offs entre conveniencia y seguridad es esencial para tomar decisiones alineadas con tus objetivos. Ninguna solución es perfecta; todas implican concesiones.

Carteras de hardware

- Prós: máxima seguridad offline, protección contra malware, soporte a múltiples activos, recuperación verificable, durabilidad física.

- Contras: costo inicial, curva de aprendizaje, riesgo de pérdida física (si no hay respaldo), dependencia del fabricante para actualizaciones.

Carteras calientes (software)

- Prós: acceso instantáneo, integración con DeFi y NFTs, fácil uso en dispositivos móviles, ideal para microtransacciones.

- Contras: exposición constante a internet, vulnerable a malware y phishing, pérdida total si el dispositivo es comprometido, dependencia de servidores centralizados (en algunos).

Carteras de papel

- Prós: costo cero, teóricamente offline.

- Contras: extremadamente frágiles, sin mecanismo de recuperación seguro, riesgo de exposición durante el uso, obsoletas técnicamente.

Custodia compartida

- Prós: recuperación social posible, útil para equipos, reduce el riesgo de pérdida total por error individual.

- Contras: pérdida de soberanía, complejidad operativa, riesgo de colusión entre guardianes, posible incompatibilidad con ciertos protocolos.

Errores fatales que debes evitar a toda costa.

Incluso los usuarios experimentados cometen errores que llevan a la pérdida irreversible de activos. Estos son los errores más comunes — y cómo evitarlos.

Almacenar una frase semilla digitalmente.

Fotos en el celular, archivos en Google Drive, correos electrónicos para uno mismo. Todo esto es una invitación al desastre. Nubes son hackeadas, celulares robados, correos electrónicos filtrados. La frase semilla debe existir solo en el mundo físico — y en múltiples copias resistentes.

Usar la misma contraseña para todo.

Si tu billetera de software requiere contraseña (además de la semilla), utiliza una exclusiva, generada por un administrador de contraseñas. Reutilizar contraseñas de redes sociales o correo electrónico es un riesgo inaceptable. Una filtración en otro servicio puede dar acceso a tu billetera.

Conectar billeteras a sitios no verificados.

El simple acto de “conectar tu billetera” a un sitio de phishing puede permitir que scripts maliciosos vacíen tus saldos automáticamente. Siempre verifica la URL antes de conectar. Usa extensiones como MetaMask con alertas de dominio, pero no dependas de ellas como única defensa.

Ignorar actualizaciones de firmware

Los fabricantes lanzan parches de seguridad regularmente. Ignorar actualizaciones deja su hardware vulnerable a explotaciones conocidas. Configure alertas o verifique mensualmente el sitio oficial del fabricante.

Compartir información en redes sociales.

Publicar capturas de pantalla de billeteras, direcciones públicas o incluso solo decir “acabo de comprar Bitcoin” atrae atención no deseada. Los estafadores utilizan ingeniería social basada en información pública. Mantén tu patrimonio cripto tan privado como tu estado de cuenta bancario.

Prácticas avanzadas para usuarios de alto patrimonio

Si gestionas grandes volúmenes, las medidas adicionales no solo son recomendadas, son obligatorias.

Uso de multisig (múltiples firmas)

En lugar de que una única clave controle los activos, exige que 2 de 3 (o 3 de 5) claves firmen cada transacción. Esto elimina el punto único de falla. Si una clave se ve comprometida, los activos permanecen seguros. Carteras como Gnosis Safe o Specter Desktop facilitan esta implementación.

Geodistribución de claves

Almacena cada clave de un esquema multisig en lugares físicos distintos — diferentes ciudades, incluso diferentes países. Esto protege contra desastres regionales (incendios, inundaciones) y contra coerción física (por ejemplo, secuestro de un guardián).

Auditoría periódica de acceso

Revise trimestralmente qué dispositivos, aplicaciones y contratos tienen permiso para interactuar con sus billeteras. Revocar accesos antiguos o innecesarios. Muchos robos ocurren por contratos DeFi maliciosos que mantienen permiso continuo para mover tokens.

Conclusión: seguridad como disciplina, no como producto.

Guardar criptomonedas de manera segura en la billetera digital no es una meta a alcanzar, sino un estado continuo de vigilancia. La tecnología cripto nos ha devuelto el control sobre nuestro patrimonio, pero ese control exige una madurez operativa que rara vez se enseña. Ningún dispositivo, software o protocolo sustituye la conciencia del usuario. La verdadera seguridad nace de la comprensión de que tú eres el eslabón más fuerte —y el más débil— de la cadena.

La jornada comienza con humildad: reconoce que los errores son inevitables, pero los desastres son evitables. Invierte tiempo —no solo dinero— en entender cómo funcionan las claves privadas, cómo se firman las transacciones y dónde residen los riesgos. Adopta una postura de “confianza cero”: nunca asumas que un enlace, una aplicación o un consejo es seguro sin verificación independiente.

Y, sobre todo, entiende que la seguridad cripto es profundamente personal. Lo que funciona para un trader diario puede ser una pesadilla para un heredero futuro. Tu arquitectura de protección debe reflejar no solo tus activos actuales, sino también tu legado digital. Porque, al final, lo que proteges no son solo números en una blockchain — es la libertad de decidir, sin intermediarios, qué hacer con tu propio valor.

Por lo tanto, no busques la billetera perfecta. Busca la disciplina perfecta. Y recuerda: si no sabes cómo guardar criptomonedas de forma segura en la billetera digital, no las posees, solo las prestas temporalmente a la suerte.

Preguntas frecuentes

¿Qué es una frase de recuperación (seed phrase)?

Es una secuencia de 12, 18 o 24 palabras generadas aleatoriamente al configurar una billetera. Representa, de forma legible, tu clave privada. Con ella, puedes recuperar el acceso total a tus activos en cualquier dispositivo compatible. Nunca la compartas; quien la tiene, controla tus activos.

¿Puedo usar la misma billetera para Bitcoin y Ethereum?

Sí, siempre que la cartera sea compatible con ambas las blockchains. La mayoría de las carteras de hardware modernas (Ledger, Trezor) y algunas de software (Exodus, Trust Wallet) soportan múltiples activos. Verifica la lista oficial de soporte antes de usar.

¿Qué hacer si pierdo mi billetera de hardware?

Si tienes la frase de recuperación, solo necesitas comprar un nuevo dispositivo (del mismo o de otro fabricante compatible), ingresar la seed phrase y recuperar tus activos. Por eso, el respaldo físico de la seed es más importante que el propio hardware.

¿Las carteras de hardware pueden ser hackeadas?

Teóricamente, sí — pero es extremadamente difícil y raro. Los ataques exitosos generalmente involucran ingeniería social, firmware adulterado (en dispositivos comprados de fuentes no oficiales) o explotación de vulnerabilidades específicas que ya han sido corregidas. Con buenas prácticas, el riesgo es mínimo.

¿Debo usar una billetera diferente para cada criptomoneda?

No es necesario. Una única billetera compatible con múltiples redes puede gestionar todos tus activos. Esto reduce la complejidad y el riesgo de pérdida. Lo esencial es que la billetera esté bien mantenida, actualizada y utilizada con disciplina de seguridad.

Soy Ricardo Mendes, inversor independiente desde 2017. A lo largo de los años, me he especializado en análisis técnico y estrategias de gestión de riesgo. Me gusta compartir lo que he aprendido y ayudar a principiantes a comprender el mercado de Forex y Criptomonedas de forma sencilla, práctica y segura, siempre priorizando la protección del capital.

La información presentada en este sitio web tiene únicamente fines educativos e informativos. No constituye asesoramiento financiero, recomendación de inversión ni oferta para comprar o vender ningún instrumento financiero.

El trading de criptomonedas, forex, acciones, opciones binarias y otros derivados financieros implica un alto nivel de riesgo y puede no ser adecuado para todos los inversores. Existe la posibilidad de perder parcial o totalmente el capital invertido.

Antes de tomar cualquier decisión de inversión, se recomienda realizar su propia investigación (DYOR – Do Your Own Research) y, si es necesario, consultar con un asesor financiero profesional debidamente autorizado.

El rendimiento pasado no garantiza resultados futuros. Usted es el único responsable de sus decisiones de inversión y de la gestión de su capital.

Atualizado em: abril 11, 2026