¿Te has detenido a pensar cómo una secuencia de caracteres puede proteger miles de millones de datos? Desde la creación de internet hasta el surgimiento del blockchain, el hashing es la columna vertebral de la seguridad digital. Pero, ¿qué sucede realmente cuando escribes una contraseña o descargas un archivo? La respuesta está en un proceso matemático que transforma la información en códigos únicos, garantizando integridad y autenticidad sin revelar datos sensibles.

La historia del hashing se remonta a los años 1970, cuando Ralph Merkle desarrolló el concepto de árboles de Merkle. Sin embargo, fue Ronald Rivest quien creó el MD5 en 1991, uno de los primeros algoritmos ampliamente utilizados. La NSA introdujo el SHA-1 en 1995, pero las colisiones descubiertas en 2004 mostraron sus vulnerabilidades, forzando una evolución constante en la seguridad.

Hoy, el hashing es invisible en nuestro día a día. Cuando inicias sesión en una red social, descargas un software o usas una tarjeta de crédito, algoritmos como SHA-256 trabajan en segundo plano. Su función es garantizar que los datos no sean alterados, sin necesidad de almacenar información sensible. Esto transforma la forma en que confiamos en los sistemas digitales.

Muchos confunden el hashing con la criptografía, pero hay una diferencia crucial. La criptografía es reversible y protege datos en tránsito, mientras que el hashing es un proceso unidireccional que verifica la integridad. Entender esta distinción es esencial para aplicar la tecnología correctamente, evitando riesgos de seguridad.

¿Qué es el hashing y por qué es importante?

Historia del Hashing: De lo Antiguo a lo Moderno

En 1979, Ralph Merkle publicó trabajos sobre funciones hash que sirvieron de base para algoritmos modernos. Su concepto de árboles de Merkle permitía verificar la integridad de grandes volúmenes de datos de forma eficiente. Esta innovación fue fundamental para el desarrollo de sistemas descentralizados.

En 1991, Ronald Rivest creó el MD5 (Message Digest 5), un algoritmo rápido y eficaz para verificar archivos. Sin embargo, en 2004, investigadores chinos demostraron colisiones prácticas, es decir, dos entradas diferentes generando el mismo hash. Esto reveló fragilidades que hicieron que el MD5 fuera inadecuado para la seguridad crítica.

En 1995, la NSA introdujo el SHA-1 (Algoritmo de Hash Seguro 1), con una salida de 160 bits. Durante años, fue el estándar en certificados digitales y sistemas de seguridad. Pero en 2017, Google demostró colisiones prácticas, lo que llevó a su descontinuación en navegadores y sistemas modernos. La evolución era inevitable.

Actualmente, el SHA-256 y el SHA-3 son estándares globales. El SHA-256 se utiliza en Bitcoin y en TLS para la seguridad de conexiones. El SHA-3, seleccionado en 2015 por el NIST, ofrece resistencia a ataques futuros, incluyendo amenazas de computadoras cuánticas. Cada generación corrige fallas anteriores, manteniendo la seguridad actualizada.

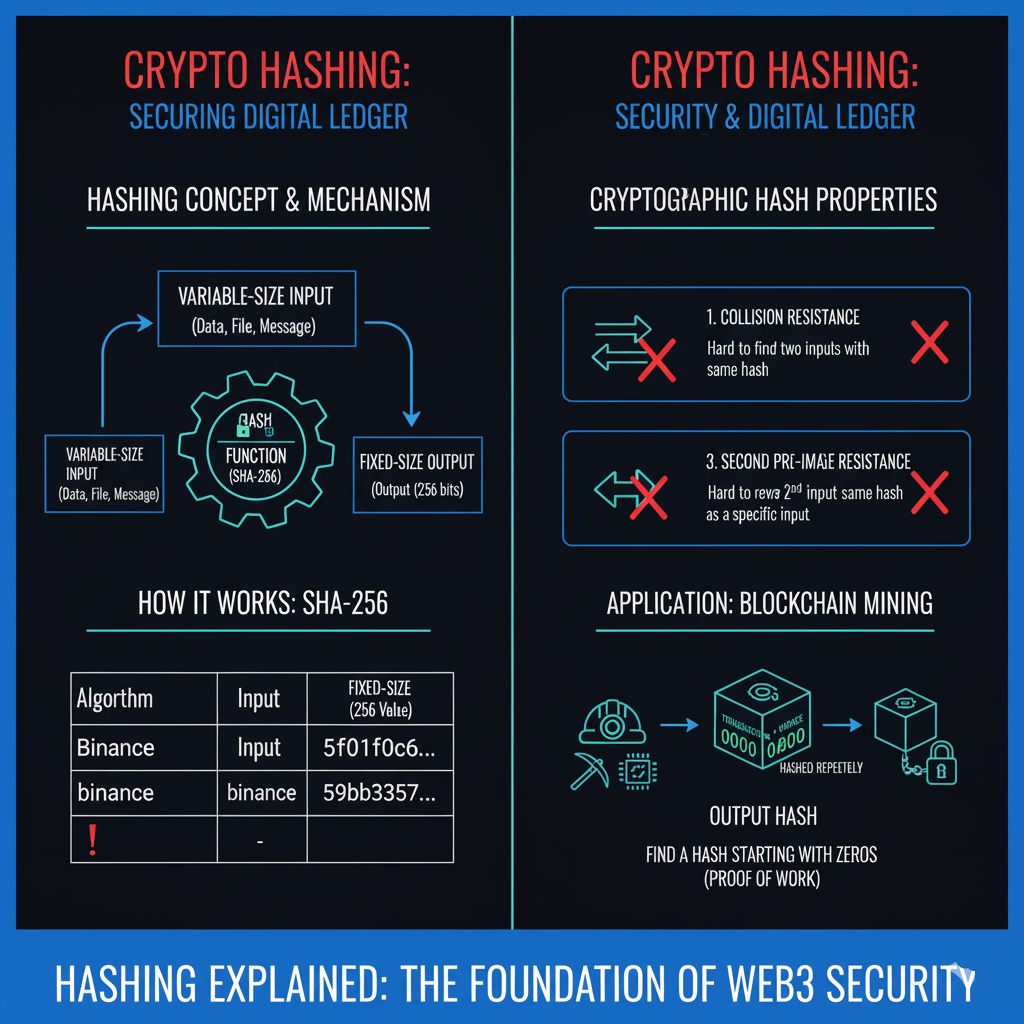

¿Cómo funciona técnicamente?

El hashing convierte datos de cualquier tamaño en una cadena fija de caracteres. Por ejemplo, la palabra “hola” se transforma en 2vf24dba5fb0a30e26e83b2ac5b9e29e1b161e5c1fa7025e73043362938b9824. Cualquier alteración mínima, como un espacio adicional, genera un hash completamente diferente, garantizando que incluso pequeñas alteraciones sean detectadas.

Esta transformación es determinística: siempre que se proporciona la misma entrada, se genera el mismo hash. Esto permite verificar si un archivo ha sido alterado, comparando el hash original con el actual. Si hay divergencia, el contenido no es confiable. Es como una “huella digital” digital única para cada dato.

Las propiedades fundamentales incluyen resistencia a la pre-imagen: es imposible recuperar el dato original a partir del hash. También hay resistencia a la segunda pre-imagen: no es posible encontrar otra entrada que genere el mismo hash. Por último, resistencia a colisiones: es extremadamente difícil encontrar dos entradas diferentes con el mismo hash.

El proceso involucra operaciones matemáticas complejas como desplazamiento de bits, operaciones lógicas y mezcla de datos. Algoritmos como SHA-256 utilizan 64 rondas de procesamiento para cada bloque de 512 bits. Esto crea una complejidad que hace que los ataques sean inviables, incluso con computadoras modernas.

Principales Tipos de Algoritmos de Hashing

MD5: El Pionero con Limitaciones

MD5 fue creado por Ronald Rivest en 1991 y se convirtió en un estándar para verificar la integridad de archivos. Su velocidad y simplicidad lo hicieron popular en sistemas de respaldo y descargas. Sin embargo, su salida de 128 bits y las vulnerabilidades descubiertas lo han vuelto obsoleto para la seguridad crítica.

En 2004, investigadores chinos demostraron colisiones prácticas, donde dos archivos diferentes generaban el mismo hash MD5. Esto permitió la creación de certificados digitales falsos, comprometiendo la confianza en sistemas que dependían del MD5. La industria rápidamente buscó alternativas más seguras.

Hoy, el MD5 se utiliza solo para la verificación de archivos no críticos, como descargas de software público. Aun así, muchos sistemas modernos lo han reemplazado por algoritmos más robustos. Su historia sirve como lección sobre la necesidad de actualización continua en seguridad.

A pesar de sus limitaciones, el MD5 fue fundamental para el desarrollo de algoritmos posteriores. Su simplicidad permitió que los investigadores entendieran mejor las fragilidades y crearan soluciones más resistentes. La evolución tecnológica siempre depende de errores pasados.

SHA-1: El estándar que cayó

O SHA-1, desarrollado por la NSA en 1995, ofrecía una salida de 160 bits, superando al MD5 en seguridad. Durante años, se utilizó en certificados SSL/TLS, sistemas de autenticación e incluso en Bitcoin. Su velocidad y eficiencia lo hicieron ideal para muchas aplicaciones, pero las vulnerabilidades surgieron con el tiempo.

En 2005, investigadores mostraron que el SHA-1 tenía vulnerabilidades teóricas, pero fue hasta 2017 que Google demostró colisiones prácticas. Crearon dos PDFs diferentes con el mismo hash SHA-1, probando que el algoritmo ya no era seguro. Esto llevó a su descontinuación en navegadores y sistemas modernos.

Aunque obsoleto, el SHA-1 todavía se utiliza en algunos sistemas heredados. Sin embargo, su presencia en infraestructuras críticas representa un riesgo. Las empresas que mantienen SHA-1 necesitan migrar urgentemente a SHA-256 o SHA-3, bajo riesgo de fraudes y violaciones de seguridad.

La caída del SHA-1 ilustra la importancia de actualizaciones proactivas. Incluso algoritmos considerados seguros durante años pueden ser vulnerados con avances computacionales. La seguridad digital exige vigilancia constante y adaptación rápida a nuevas amenazas.

SHA-256: El Estándar Actual

O SHA-256, parte de la familia SHA-2, fue lanzado en 2001 por el NIST. Con una salida de 256 bits, ofrece resistencia a colisiones y es ampliamente utilizado en sistemas críticos. Es la base de Bitcoin, donde cada bloque es minado utilizando SHA-256, garantizando seguridad en la blockchain.

Su estructura utiliza 64 rondas de procesamiento para cada bloque de 512 bits, mezclando datos con operaciones lógicas complejas. Esto hace que los ataques sean inviables, incluso con supercomputadoras. La velocidad es moderada, pero suficiente para la mayoría de las aplicaciones modernas, desde TLS hasta almacenamiento de contraseñas.

Empresas como Microsoft, Google y Amazon utilizan SHA-256 para la autenticación y verificación de datos. Su adopción en certificados digitales y protocolos de seguridad garantiza que las transacciones en línea sean seguras. Es el estándar actual para quienes buscan seguridad robusta sin excesiva complejidad.

Aunque sigue siendo resistente hasta hoy, los investigadores monitorean posibles vulnerabilidades. La industria mantiene actualizaciones continuas, preparándose para futuras amenazas. El SHA-256 es la base sólida que mantiene la seguridad digital en equilibrio entre eficiencia y protección.

SHA-3: Una Nueva Generación

En 2015, el NIST seleccionó el SHA-3 como estándar, basado en el algoritmo Keccak. A diferencia del SHA-2, utiliza una estructura interna diferente (construcción de esponja), ofreciendo resistencia a ataques futuros, incluyendo amenazas de computadoras cuánticas. Su adopción está en aumento en sistemas que exigen seguridad a largo plazo.

SHA-3 ofrece salidas variables, como 256 o 512 bits, con flexibilidad para diferentes aplicaciones. Su velocidad es menor que SHA-256, pero se compensa con una mayor seguridad. Se utiliza en proyectos como Ethereum para la validación de transacciones y en sistemas gubernamentales que exigen estándares rigurosos.

Empresas como IBM y Cisco ya implementan SHA-3 en sus productos. La adopción en blockchain y criptomonedas está creciendo, especialmente en redes que buscan seguridad contra futuras amenazas. Aunque aún no es tan común como SHA-256, es la elección para quienes planean a largo plazo.

SHA-3 no reemplaza a SHA-256, sino que lo complementa. Mientras que SHA-256 es suficiente para la mayoría de las aplicaciones hoy en día, SHA-3 ofrece una capa adicional de seguridad para escenarios de alto riesgo. La combinación de ambos crea un ecosistema robusto para la seguridad digital del futuro.

Aplicaciones Prácticas del Hashing en el Mundo Real

Contraseñas y Autenticación

Cuando creas una contraseña, el sistema no la almacena en texto claro. En su lugar, genera un hash utilizando algoritmos como SHA-256 o bcrypt. Esto garantiza que, incluso si la base de datos se ve comprometida, los criminales no tengan acceso a las contraseñas originales.

Para aumentar la seguridad, los sistemas utilizan “sal” (salt), una cadena aleatoria añadida antes del hash. Esto impide ataques de tablas arcoíris, donde los criminales utilizan tablas pre-calculadas de hashes comunes. Cada contraseña tiene un sal único, lo que hace inviables los ataques.

Bcrypt es especialmente popular para contraseñas, ya que incorpora un costo computacional. Cuanto más caro es el procesamiento, más difícil es romperlo por fuerza bruta. Esto es crucial en sistemas como WordPress y sistemas bancarios, donde las contraseñas débiles son objetivo de ataques.

En 2023, Cloudflare utilizó hashing para proteger 1.5 mil millones de contraseñas de usuarios. Sin hashing, esos datos habrían estado expuestos en caso de una violación. La tecnología es invisible, pero esencial para proteger las identidades digitales de miles de millones de personas.

Blockchain y Criptomonedas

El Bitcoin depende totalmente de hashing para funcionar. Cada bloque contiene el hash del bloque anterior, creando una cadena inmutable. La minería consiste en encontrar un hash específico usando SHA-256, exigiendo poder computacional que garantiza seguridad contra ataques.

Cuando un minero resuelve el problema de hashing, añade el bloque a la blockchain. Cualquier intento de alterar un bloque anterior cambiaría todos los hashes subsecuentes, haciendo visible el fraude. Esta estructura hace que la blockchain sea resistente a manipulaciones.

En Ethereum, se utiliza el algoritmo Ethash, basado en hashing. Aunque es diferente del SHA-256, sigue el mismo principio: dificultar la manipulación de datos. La seguridad de la red depende del hashing para validar transacciones y mantener la integridad del sistema.

El hashing también se utiliza en contratos inteligentes. Cada transacción es verificada por hashes únicos, garantizando que las cláusulas se ejecuten correctamente. Sin esta base, los sistemas descentralizados no tendrían confiabilidad, haciendo que la tecnología sea inútil para aplicaciones críticas.

Integridad de Datos y Checksums

Cuando descargas un archivo, como un sistema operativo, el sitio ofrece un checksum. Este valor es el hash del archivo. Al descargar, calculas el hash local y lo comparas con el proporcionado. Si coinciden, el archivo no ha sido alterado durante la descarga.

En sistemas de respaldo, el hashing verifica la integridad de las copias. Si un archivo se corrompe, el hash cambia, alertando sobre la necesidad de recuperación. Empresas como Dropbox y Google Drive utilizan hashing para garantizar que los archivos almacenados permanezcan intactos durante años.

En redes de distribución, como torrents, el hashing es esencial. Cada parte del archivo tiene un hash único. Si un pedazo se corrompe, la red lo detecta y recupera la versión correcta. Esto garantiza que las descargas sean precisas, incluso en conexiones inestables.

El hashing también protege las actualizaciones de software. Empresas como Microsoft y Apple firman actualizaciones con hashes. Si un atacante intenta modificar el archivo, la firma falla, impidiendo instalaciones maliciosas. Esta capa de seguridad es invisible, pero vital para proteger a los usuarios.

Tabla Comparativa: Algoritmos de Hashing en Acción

| Algoritmo | Tamaño del Hash | Velocidad | Uso Principal | Vulnerabilidades Conocidas |

|---|---|---|---|---|

| MD5 | 128 bits | Muy rápida | Verificación de archivos no críticos | Colisiones prácticas desde 2004 |

| SHA-1 | 160 bits | Rápida | Sistemas heredados (SSL/TLS antiguo) | Colisiones prácticas desde 2017 |

| SHA-256 | 256 bits | Moderada | Bitcoin, TLS, autenticación de contraseñas | Ninguna colisión conocida hasta 2023. |

| SHA-3 | 256/512 bits | Less fast | Blockchain del futuro, sistemas gubernamentales. | Sin colisiones conocidas. |

| Bcrypt | 192 bits | Lenta (intencional) | Almacenamiento de contraseñas | Resistente a tablas arcoíris con sal |

Esta tabla revela cómo cada algoritmo se adapta a necesidades específicas. MD5 y SHA-1 son obsoletos para seguridad crítica, pero aún se utilizan en la verificación de archivos no sensibles. SHA-256 es el estándar actual para la mayoría de las aplicaciones, desde criptomonedas hasta autenticación de contraseñas.

SHA-3 representa el futuro, con una estructura diferente que resiste a amenazas futuras. Aunque es más lento, es la elección para sistemas que requieren seguridad a largo plazo, como gobiernos e instituciones financieras. Bcrypt, aunque no es SHA, es esencial para contraseñas, ya que incorpora un costo computacional para dificultar ataques.

Las empresas que utilizan MD5 o SHA-1 para autenticación corren riesgos. En 2022, Adobe sufrió una filtración de contraseñas almacenadas con SHA-1, lo que permitió a los criminales comprometer 150 millones de cuentas. La migración a SHA-256 o bcrypt es esencial para proteger a los usuarios.

La elección del algoritmo depende del contexto. Para blockchain, SHA-256 es ideal. Para contraseñas, bcrypt ofrece mejor protección. Para la integridad de archivos, MD5 aún es útil, pero con limitaciones. Entender estas matices evita errores de seguridad que pueden costar millones.

Pros y Contras del Hashing

Prós: Ventajas que Transforman la Seguridad

- Integridad de datos: Detecta cambios incluso mínimos en archivos o transacciones.

- Protección de contraseñas: Almacenamiento de hashes evita la exposición de credenciales en filtraciones.

- Inmutabilidad: Las cadenas de bloques como Bitcoin dependen del hashing para la seguridad.

- Eficiencia: Procesamiento rápido incluso para grandes volúmenes de datos.

- Aplicaciones versátiles: Desde certificados digitales hasta verificación de descargas.

Contras: Desafíos que Exigen Cuidado

- No reversible: No es posible recuperar datos originales a partir del hash.

- Vulnerabilidades en algoritmos antiguos: MD5 y SHA-1 son inseguros para uso crítico.

- Colisiones: Dos entradas diferentes pueden generar el mismo hash (raro en SHA-256)

- Contraseñas débiles: Los hashes de contraseñas simples pueden ser descifrados por fuerza bruta.

- Dependencia de implementación: Sal y costo computacional son esenciales para la seguridad.

Los pros superan ampliamente los contras cuando se implementan correctamente. En 2023, Cloudflare protegió 1.5 mil millones de contraseñas utilizando hashing con sal y bcrypt. Sin esto, las filtraciones habrían expuesto credenciales en texto claro, poniendo en riesgo a millones.

Las vulnerabilidades en algoritmos antiguos son evitables. Las empresas que mantienen MD5 o SHA-1 para autenticación corren riesgo. En 2022, Adobe sufrió una filtración de contraseñas almacenadas con SHA-1, lo que permitió que delincuentes comprometieran 150 millones de cuentas. La migración a SHA-256 o bcrypt es esencial.

Las colisiones son rarísimas en SHA-256. La probabilidad de encontrar dos entradas diferentes con el mismo hash es menor que acertar un átomo en el universo. Para la mayoría de las aplicaciones, esto es suficiente, pero los sistemas críticos utilizan SHA-3 para garantizar la seguridad futura.

Las contraseñas débiles son el mayor riesgo. Incluso con hashing, contraseñas como “123456” son fáciles de romper. La solución es combinar hashing con sal y bcrypt, además de políticas de contraseñas fuertes. Empresas como Google y Microsoft exigen contraseñas complejas para proteger las cuentas de los usuarios.

El Futuro del Hashing en un Mundo en Transformación

La evolución del hashing seguirá impulsada por amenazas emergentes. Las computadoras cuánticas pueden romper los algoritmos actuales, pero las investigaciones en criptografía post-cuántica ya están avanzando. Algoritmos como SHA-3 y SPHINCS+ están siendo probados para resistir ataques cuánticos, garantizando seguridad para las próximas décadas.

En blockchain, el hashing se volverá aún más integrado. Proyectos como Ethereum 2.0 y Solana utilizan hashing para validar transacciones a escala global. La necesidad de seguridad en DeFi y NFTs exige algoritmos robustos, impulsando innovaciones constantes en el área.

Los gobiernos adoptarán hashing para sistemas críticos. Brasil está estudiando el Real Digital, que utilizará hashing para validar transacciones y garantizar la integridad. Esto permitirá sistemas financieros seguros, sin intermediarios, revolucionando la economía digital nacional.

Las empresas que inviertan en hashing post-cuántico tendrán ventaja competitiva. Intel e IBM ya están desarrollando chips para procesamiento cuántico seguro. La industria se está preparando para una transición gradual, manteniendo la seguridad sin interrumpir los servicios existentes.

El hashing no es solo tecnología, sino un pilar de la confianza digital. A medida que más datos se vuelven críticos, su importancia solo crecerá. Cada actualización es un paso hacia un mundo más seguro, donde la integridad y la autenticidad están garantizadas por una matemática rigurosa.

Conclusión

El hashing es la columna vertebral de la seguridad digital, invisible pero esencial para proteger miles de millones de datos. Desde la creación del MD5 en 1991 hasta el moderno SHA-3, cada evolución corrige vulnerabilidades y expande aplicaciones. Su capacidad de transformar datos en códigos únicos garantiza integridad, autenticidad y seguridad sin revelar información sensible.

En el mundo real, el hashing protege contraseñas, valida transacciones en blockchain y verifica la integridad de archivos. Empresas como Cloudflare y Microsoft dependen de él para mantener la confianza de los usuarios. Sin hashing, las filtraciones de datos serían catastróficas, y los sistemas descentralizados no existirían.

Mientras tanto, la elección del algoritmo es crucial. MD5 y SHA-1 son obsoletos para la seguridad crítica, mientras que SHA-256 y bcrypt son estándares actuales. Para el futuro, SHA-3 y la criptografía post-cuántica garantizarán seguridad contra amenazas emergentes. La adaptación continua es esencial para mantener la protección.

Los desafíos existen, pero son superables. Contraseñas débiles, implementaciones incorrectas y algoritmos desactualizados crean riesgos, pero con buenas prácticas, esos problemas se eliminan. Sal, costo computacional y actualizaciones regulares son fundamentos para una seguridad eficaz.

El futuro del hashing es prometedor. Con las computadoras cuánticas emergiendo, las investigaciones avanzan hacia algoritmos resistentes. Gobiernos y empresas invierten en infraestructura para garantizar que los sistemas críticos permanezcan seguros. La tecnología no es estática, sino que evoluciona para proteger lo que más importa: tu privacidad e integridad digital.

Cada vez que inicias sesión, descargas un archivo o usas una criptomoneda, el hashing está trabajando. Comprenderlo no es opcional, es esencial para navegar de manera segura en el mundo digital. La clave está en elegir algoritmos adecuados, implementar buenas prácticas y mantenerse actualizado. Tu seguridad depende de eso.

¿Qué es un hash?

Un hash es una cadena fija de caracteres generada a partir de datos de cualquier tamaño. Es como una “huella digital” única que representa el contenido original. Incluso pequeños cambios en los datos generan hashes completamente diferentes, garantizando integridad y autenticidad.

¿El hashing es igual a la criptografía?

No. La criptografía es reversible y protege datos en tránsito, mientras que el hashing es un proceso unidireccional que verifica la integridad. La criptografía utiliza claves para codificar y decodificar, el hashing convierte datos en un formato fijo sin posibilidad de recuperación.

¿Cómo se utilizan los hashes para las contraseñas?

Los sistemas almacenan hashes en lugar de contraseñas en texto claro. Cuando ingresas una contraseña, el sistema genera el hash y lo compara con el almacenado. Para mayor seguridad, se utiliza “sal” (cadena aleatoria) y algoritmos como bcrypt para dificultar ataques.

¿Cuál es el mejor algoritmo de hashing?

Depende del uso. Para contraseñas, bcrypt es ideal. Para blockchain, SHA-256 es el estándar. Para seguridad futura, se recomienda SHA-3. MD5 y SHA-1 son obsoletos para seguridad crítica, pero aún se utilizan en la verificación de archivos no sensibles.

¿Qué es una colisión en hashing?

La colisión ocurre cuando dos entradas diferentes generan el mismo hash. En algoritmos débiles como MD5, las colisiones son fáciles de encontrar. En SHA-256, la probabilidad es menor que acertar un átomo en el universo, lo que la hace práctica para la mayoría de las aplicaciones.

Soy Ricardo Mendes, inversor independiente desde 2017. A lo largo de los años, me he especializado en análisis técnico y estrategias de gestión de riesgo. Me gusta compartir lo que he aprendido y ayudar a principiantes a comprender el mercado de Forex y Criptomonedas de forma sencilla, práctica y segura, siempre priorizando la protección del capital.

La información presentada en este sitio web tiene únicamente fines educativos e informativos. No constituye asesoramiento financiero, recomendación de inversión ni oferta para comprar o vender ningún instrumento financiero.

El trading de criptomonedas, forex, acciones, opciones binarias y otros derivados financieros implica un alto nivel de riesgo y puede no ser adecuado para todos los inversores. Existe la posibilidad de perder parcial o totalmente el capital invertido.

Antes de tomar cualquier decisión de inversión, se recomienda realizar su propia investigación (DYOR – Do Your Own Research) y, si es necesario, consultar con un asesor financiero profesional debidamente autorizado.

El rendimiento pasado no garantiza resultados futuros. Usted es el único responsable de sus decisiones de inversión y de la gestión de su capital.

Atualizado em: abril 14, 2026