En un mundo donde miles de millones de dólares fluyen a través de redes criptográficas, pocos se dan cuenta de que la revolución cuántica se está acercando silenciosamente a los cimientos que sustentan el Bitcoin. ¿Realmente los computadores cuánticos representan el apocalipsis criptográfico que algunos prevén? Este análisis profundo desvela los misterios detrás de la mayor amenaza tecnológica que ha enfrentado la primera criptomoneda del mundo.

El desarrollador de Bitcoin, Satoshi Nakamoto, ya contemplaba este escenario en sus primeras discusiones sobre SHA-256. Hoy, con chips cuánticos como el Willow de Google demostrando avances exponenciales, la cuestión ya no es si esta tecnología emergerá, sino cuándo se convertirá en una realidad comercial capaz de romper los algoritmos criptográficos actuales.

El Escenario Actual de la Criptografía Bitcoin

Bitcoin fundamenta su seguridad en dos pilares criptográficos principales que han sido cuidadosamente seleccionados para resistir a los ataques computacionales clásicos conocidos. Estos sistemas han protegido trillones de dólares durante más de una década.

El primer pilar consiste en el Algoritmo de Firma Digital de Curva Elíptica (ECDSA), que protege las claves privadas y autoriza transacciones. Este sistema matemático complejo funciona bajo el principio de que derivar una clave privada a partir de una clave pública requiere una cantidad astronómica de computación clásica. El segundo pilar utiliza SHA-256, que garantiza la integridad de los datos, ofusca direcciones y alimenta el sistema de Prueba de Trabajo de Bitcoin.

La robustez de estos sistemas ha sido probada incesantemente por hackers, investigadores y gobiernos a lo largo de los años. Ninguna vulnerabilidad significativa ha sido descubierta utilizando métodos computacionales tradicionales. El Bitcoin nunca ha sido hackeado en su capa base, demostrando la eficacia de estas elecciones criptográficas fundamentales.

Sin embargo, esta fortaleza aparentemente impenetrable enfrenta ahora un desafío completamente nuevo: la computación cuántica. A diferencia de los ataques clásicos que siguen patrones predecibles, las computadoras cuánticas operan bajo principios físicos fundamentalmente diferentes que podrían volver obsoletos los sistemas de seguridad actuales.

Puntos Principales Sobre la Amenaza Cuántica al Bitcoin:

- Algoritmo de Shor Capaz de romper ECDSA exponencialmente más rápido que computadoras clásicas.

- Algoritmo de Grover Reduce a la mitad la seguridad efectiva del SHA-256.

- Cronograma Crítico Especialistas estiman entre 5 y 15 años para computadoras cuánticas criptográficamente relevantes.

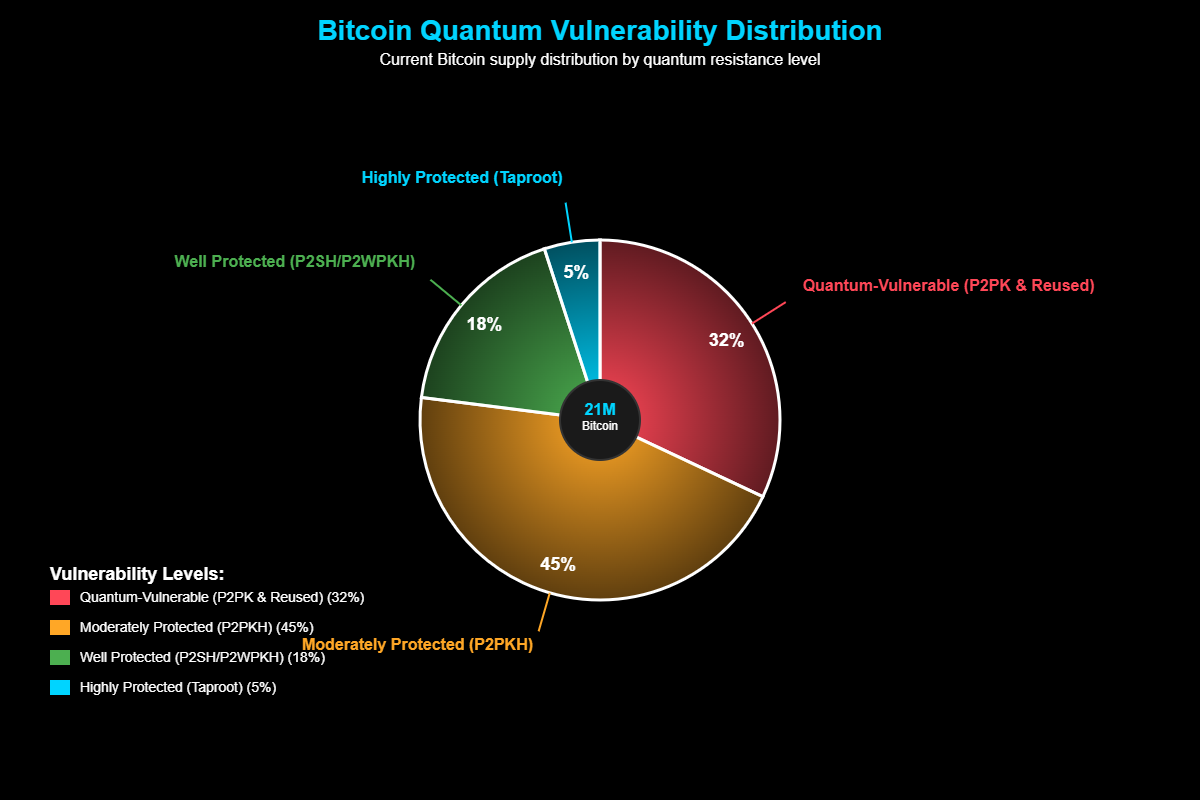

- Vulnerabilidad Actual Aproximadamente 6,5 millones de Bitcoin (32% del suministro) están en direcciones vulnerables a la computación cuántica.

Prós de la Revolución Cuántica:

- Aceleración de la migración hacia la criptografía post-cuántica

- Desarrollo de sistemas de seguridad más robustos

- Impulso a la innovación en blockchain y criptografía

- Preparación anticipada para futuras amenazas tecnológicas.

Contras de la Amenaza Cuántica:

- Riesgo de compromiso de fondos en direcciones vulnerables.

- Necesidad de hard forks controversiales en el protocolo Bitcoin

- Posible pánico en el mercado durante el período de transición.

- Complejidad técnica para usuarios finales

La Ciencia Detrás de la Amenaza Cuántica

El matemático Peter Shor revolucionó el campo de la criptografía en 1994 cuando desarrolló un algoritmo cuántico capaz de factorizar números enteros grandes de manera exponencialmente más eficiente que cualquier método clásico conocido. Este avance teórico permaneció en el reino de la ciencia ficción durante décadas, pero los recientes desarrollos en hardware cuántico están transformando la teoría en una realidad tangible.

El Algoritmo de Shor funciona explorando dos fenómenos cuánticos fundamentales: superposición y entrelazamiento. Mientras que las computadoras clásicas procesan información secuencialmente usando bits que representan 0 o 1, las computadoras cuánticas utilizan qubits que pueden existir en múltiples estados simultáneamente. Esta capacidad les permite explorar simultáneamente un vasto número de soluciones posibles para problemas matemáticos complejos.

Para comprender la magnitud de esta amenaza, considere que romper una clave ECDSA de 256 bits usando métodos clásicos requeriría aproximadamente 2^128 operaciones, un número tan vasto que excede el número de átomos en el universo observable. Una computadora cuántica suficientemente poderosa ejecutando el Algoritmo de Shor podría resolver el mismo problema en tiempo polinomial, reduciendo drásticamente la complejidad computacional necesaria.

Paralelamente, el Algoritmo de Grover, desarrollado por Lov Grover en 1996, presenta implicaciones específicas para funciones hash como SHA-256. Aunque no rompe completamente el sistema hash, este algoritmo ofrece una aceleración cuadrática en la búsqueda de soluciones, reduciendo efectivamente la seguridad del SHA-256 de 256 bits a aproximadamente 128 bits de seguridad efectiva.

El Estado Actual de la Tecnología Cuántica

Los avances recientes en computación cuántica han sido simultáneamente impresionantes y controvertidos. El chip Willow de Google, anunciado recientemente, representa un hito significativo con sus 105 qubits y mejoras sustanciales en la corrección de errores cuánticos. Sin embargo, los expertos estiman que romper el Bitcoin requeriría aproximadamente 13 millones de qubits estables, una diferencia de escala verdaderamente astronómica.

Esta disparidad entre la capacidad actual y los requisitos teóricos ilustra perfectamente el desafío central de la computación cuántica: no se trata solo de la cantidad de qubits, sino de la calidad y estabilidad de esos qubits. Las computadoras cuánticas actuales sufren de decoherencia cuántica, donde la información cuántica se degrada rápidamente debido a interferencias ambientales como radiación cósmica, campos magnéticos terrestres y vibraciones térmicas.

La controversia sobre la “supremacía cuántica” entre Google e IBM en 2019 ejemplifica perfectamente estos desafíos. Mientras Google afirmaba haber alcanzado la supremacía cuántica con su procesador Sycamore realizando un cálculo en 200 segundos que llevaría 10,000 años en una supercomputadora clásica, IBM impugnó afirmando que el mismo cálculo podría ejecutarse en 2.5 días utilizando optimizaciones clásicas apropiadas.

McKinsey estima que existirán aproximadamente 5,000 computadoras cuánticas operativas para 2030, en comparación con alrededor de 100 actualmente. Sin embargo, la mayoría de estos sistemas seguirá limitada a aplicaciones de investigación específicas, lejos de los requisitos necesarios para amenazar la criptografía moderna.

Cronología de la Amenaza: ¿Cuándo llegará el “Día Q”?

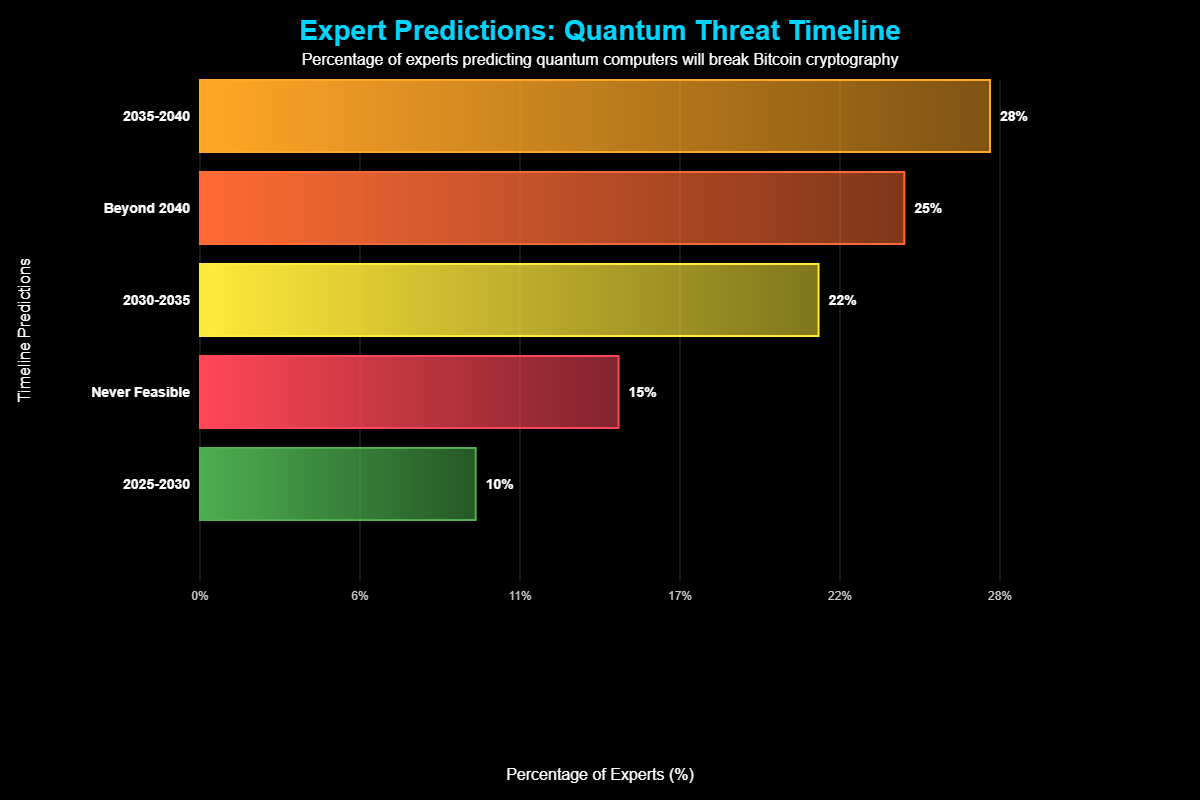

El concepto de “Día Q” se refiere al momento hipotético en que las computadoras cuánticas serán capaces de romper la criptografía de clave pública ampliamente utilizada. Los expertos presentan estimaciones variadas, reflejando la incertidumbre inherente en predecir avances tecnológicos revolucionarios.

Una investigación conducida por el Instituto Global de Riesgos reveló que aproximadamente el 22,7% de los especialistas creen que hay una buena probabilidad de que las computadoras cuánticas rompan RSA-2048 para el 2030, mientras que alrededor del 50% creen que esto sucederá para el 2035. Estas estimaciones, aunque especulativas, proporcionan un marco temporal útil para la planificación estratégica.

Empresas como IBM proyectan tener algunos miles de qubits para 2033 en sus hojas de ruta tecnológicas, aún muy por debajo de los millones necesarios para amenazar al Bitcoin. Jensen Huang, CEO de Nvidia, declaró que “computadoras cuánticas muy útiles” probablemente aún están a veinte años de distancia, sugiriendo que las aplicaciones prácticas seguirán siendo limitadas por un período considerable.

El Instituto Nacional de Estándares y Tecnología (NIST) recomienda la migración a sistemas criptográficos post-cuánticos para 2035 con el fin de mitigar riesgos relacionados con la seguridad futura. Esta recomendación reconoce tanto la incertidumbre temporal como la necesidad de una preparación proactiva contra amenazas emergentes.

Sin embargo, el fenómeno de “cosecha ahora, descifra después” añade urgencia a la cuestión. Oponentes maliciosos pueden estar recolectando datos cifrados actualmente con la intención de descifrarlos cuando las computadoras cuánticas estén disponibles. Esta estrategia hace que los datos sensibles sean vulnerables de manera retroactiva, incluso si la amenaza cuántica aún está lejana.

Bitcoin: Vulnerabilidades Específicas y Vectores de Ataque

El Bitcoin presenta vulnerabilidades cuánticas distintas que varían significativamente dependiendo del tipo de dirección y patrones de uso. Comprender estas matices es crucial para evaluar riesgos reales versus percibidos en la era post-cuántica.

Las direcciones Pay-to-Public-Key (P2PK) representan la categoría más vulnerable, donde las claves públicas están directamente expuestas en la blockchain. Cualquier computadora cuántica ejecutando el Algoritmo de Shor podría teóricamente derivar claves privadas correspondientes a partir de esas claves públicas expuestas. Investigaciones indican que aproximadamente 6.2 millones de Bitcoin – representando alrededor del 32% del suministro total – residen en direcciones con esta vulnerabilidad.

Las direcciones que practicaron reutilización también enfrentan riesgos elevados. Cuando los usuarios reutilizan direcciones para múltiples transacciones, sus claves públicas quedan permanentemente expuestas en la blockchain, creando objetivos perpetuos para futuros ataques cuánticos. Esta práctica, aunque desalentada por razones de privacidad, sigue siendo común entre usuarios menos experimentados.

En contraste, las direcciones Pay-to-Public-Key-Hash (P2PKH) ofrecen mayor resistencia cuántica. Estas direcciones contienen solo hashes de las claves públicas, no las claves en sí. Los atacantes cuánticos necesitarían primero romper la función hash SHA-256 para revelar la clave pública subyacente, antes de aplicar el Algoritmo de Shor. Esta capa adicional de protección ofrece un tiempo sustancial para implementar contramedidas.

La minería de Bitcoin también enfrenta implicaciones cuánticas, aunque menos inmediatas. El Algoritmo de Grover podría teóricamente acelerar el proceso de encontrar nonces válidos, pero requeriría una escala de computación cuántica que sigue siendo impracticable por décadas. Además, las computadoras cuánticas actuales consumen energía enormemente superior a los ASICs especializados, lo que las hace económicamente inviables para la minería.

La Revolución de la Criptografía Post-Cuántica

La respuesta de la comunidad criptográfica a la amenaza cuántica culminó en el desarrollo de algoritmos post-cuánticos: sistemas matemáticos diseñados para resistir tanto ataques clásicos como cuánticos. El NIST lideró un proceso riguroso de estandarización que resultó en la selección de algoritmos fundamentales para la era post-cuántica.

En agosto de 2024, el NIST finalizó tres estándares cruciales: FIPS 203 (basado en CRYSTALS-Kyber, renombrado ML-KEM), FIPS 204 (basado en CRYSTALS-Dilithium) y FIPS 205 (basado en SPHINCS+). Estos algoritmos utilizan problemas matemáticos fundamentalmente diferentes, como redes multidimensionales y códigos de corrección de errores, que permanecen computacionalmente difíciles incluso para computadoras cuánticas.

ML-KEM (Mecanismo de Encapsulación de Claves Basado en Retículos) representa el estándar principal para criptografía general, ofreciendo claves relativamente compactas y operación eficiente. El algoritmo se basa en el problema Learning With Errors (LWE), que requiere encontrar vectores específicos en retículos de alta dimensión, una tarea que sigue siendo intratable incluso con recursos cuánticos.

Para firmas digitales, CRYSTALS-Dilithium ofrece un equilibrio entre seguridad y rendimiento, mientras que SPHINCS+ proporciona una alternativa basada en hash con garantías de seguridad más conservadoras. El NIST también seleccionó HQC (Hamming Quasi-Cyclic) como algoritmo de respaldo en 2025, reconociendo la importancia de la diversidad matemática en la defensa contra futuras criptoanálisis.

La implementación de estos algoritmos no está exenta de desafíos. Las firmas post-cuánticas a menudo requieren tamaños de clave y firma significativamente mayores que sus equivalentes clásicos. Por ejemplo, mientras que una clave pública ECDSA ocupa 33 bytes, las claves ML-KEM pueden requerir entre 800 y 1,600 bytes dependiendo del nivel de seguridad. Esta expansión impacta directamente el tamaño de las transacciones y, en consecuencia, las tarifas de la red.

Tabla Comparativa: Criptografía Actual vs. Post-Cuántica

| Aspecto | ECDSA (Actual) | ML-KEM | CRISTALES-Dilithium | SPHINCS+ |

|---|---|---|---|---|

| Tamaño de la Clave Pública | 33 bytes | 800-1,600 bytes | 1,312 bytes | 32 bytes |

| Tamaño de la Firma | 64 bytes | N/A | 2,420 bytes | 7,856 bytes |

| Seguridad Cuántica | Vulnerable | Resistente | Resistente | Resistente |

| Base Matemática | Logaritmo Discreto | Reticulados | Reticulados | Funciones Hash |

| Velocidad de Operación | Rápida | Rápida | Moderada | Lenta |

| Madurez | Establecida | Nova | Nova | Nova |

Esta comparación ilustra los compromisos fundamentales enfrentados en la transición post-cuántica. Aunque la seguridad mejorada es evidente, los costos operativos aumentados requieren una consideración cuidadosa durante la implementación.

Estrategias de Migración Para el Bitcoin

La transición de Bitcoin a criptografía post-cuántica representa uno de los mayores desafíos técnicos y sociales en la historia de las criptomonedas. A diferencia de actualizaciones incrementales anteriores, esta migración requiere cambios fundamentales en el protocolo que afectan cada aspecto del sistema.

La estrategia de “camino doble” propuesta por investigadores de Chaincode Labs ofrece un marco robusto para navegar esta transición compleja. El camino a largo plazo asume un cronograma extendido de aproximadamente 7 años, permitiendo una implementación gradual y pruebas extensivas. Este enfoque aprovecha precedentes históricos como SegWit y Taproot, demostrando que Bitcoin puede evolucionar sistemáticamente cuando es necesario.

Paralelamente, un camino acelerado de respuesta a emergencias considera escenarios donde los avances cuánticos ocurren más rápidamente de lo anticipado. Esta contingencia requeriría una coordinación global extraordinaria y potencialmente bifurcaciones difíciles controvertidas para preservar la integridad de la red.

La implementación práctica implica múltiples fases secuenciales. Inicialmente, las firmas híbridas combinarían algoritmos clásicos y post-cuánticos, requiriendo que los atacantes rompan ambos sistemas para comprometer la seguridad. Esta redundancia ofrece protección durante períodos de incertidumbre sobre la robustez de los nuevos algoritmos.

Posteriormente, la red migrará gradualmente a esquemas puramente poscuánticos a medida que aumenta la confianza y las herramientas maduran. Desarrolladores como Agustin Cruz ya han propuesto protocolos específicos como QRAMP (Protocolo de Mapeo de Activos Resistente a Cuánticos) para facilitar esta transición manteniendo la compatibilidad cruzada con otras blockchains.

La cuestión de la gobernanza presenta complejidades particulares. Cambios de este alcance requieren un consenso casi unánime de la comunidad Bitcoin, incluyendo mineros, intercambios, desarrolladores y usuarios finales. Precedentes históricos sugieren que alcanzar tal consenso puede llevar años, haciendo que la preparación anticipada sea absolutamente crucial.

Impactos Económicos y Recuperación de Bitcoin Perdido

La transición cuántica presenta implicaciones económicas profundas que se extienden mucho más allá de consideraciones técnicas. Aproximadamente 4 millones de Bitcoin, que representan cerca del 20% del suministro total, se consideran permanentemente perdidos debido a claves privadas olvidadas o inaccesibles. Las computadoras cuánticas podrían teóricamente “resucitar” esos fondos a través de la ruptura de claves públicas expuestas.

Esta posibilidad plantea cuestiones éticas y económicas fundamentales sobre propiedad, escasez y justicia distributiva. Si miles de millones de dólares en Bitcoin “perdido” regresaran repentinamente a la circulación, el impacto en el mercado podría ser potencialmente catastrófico. La escasez artificial creada por fondos inaccesibles ha sostenido históricamente las valoraciones de mercado, y su reversión súbita podría desestabilizar todo el ecosistema.

Jameson Lopp, reconocido especialista en Bitcoin, defiende que tales fondos deberían ser permanentemente “quemados” o destruidos para preservar la integridad económica de la red. Este enfoque mantendría la escasez programática del Bitcoin mientras protege a los inversores actuales contra la dilución súbita. Alternativamente, algunos proponen la redistribución de esos fondos para fines sociales benéficos, aunque tal propuesta enfrenta una resistencia significativa de la comunidad libertaria del Bitcoin.

A BlackRock, gestora de activos globales, reconoció formalmente estos riesgos en actualizaciones recientes de sus archivos regulatorios para el iShares Bitcoin Trust (IBIT). La empresa advirtió específicamente sobre cómo la computación cuántica puede comprometer la seguridad a largo plazo del Bitcoin, señalando que los inversores institucionales están tomando esta amenaza en serio en sus evaluaciones de riesgo.

Los mercados de derivados también han comenzado a valorar riesgos cuánticos a través de productos especializados y estrategias de cobertura. Algunos analistas estiman que la mera posibilidad de vulnerabilidad cuántica ya está siendo parcialmente descontada en las evaluaciones actuales, sugiriendo que los mercados pueden ser más resilientes a desarrollos cuánticos de lo que se anticipó inicialmente.

El Bitcoin en la Era Post-Cuántica: Adaptación y Resiliencia

Contrariamente a narrativas apocalípticas, Bitcoin demuestra capacidades excepcionales de adaptación que sugieren supervivencia y prosperidad en la era post-cuántica. La naturaleza descentralizada y de código abierto de la red permite una evolución continua en respuesta a amenazas emergentes, característica que ha sido fundamental para su longevidad y crecimiento.

La propuesta QuBit del desarrollador Hunter Beast ejemplifica innovaciones proactivas ya en desarrollo. Este soft fork introduciría claves públicas post-cuánticas manteniendo la compatibilidad con la infraestructura existente, demostrando que soluciones elegantes son posibles sin una disrupción masiva del sistema.

Empresas como Apple y Microsoft ya han implementado esquemas híbridos que combinan criptografía tradicional con algoritmos post-cuánticos, estableciendo precedentes para la adopción empresarial. Esta migración gradual reduce riesgos mientras genera confianza en nuevos enfoques criptográficos, creando un camino que Bitcoin puede seguir.

La infraestructura de desarrollo de Bitcoin ofrece ventajas únicas durante transiciones complejas. Miles de desarrolladores a nivel global contribuyen al proyecto, proporcionando experiencia diversa y una revisión rigurosa de los cambios propuestos. Esta redundancia intelectual reduce significativamente los riesgos de una implementación deficiente o vulnerabilidades no detectadas.

Además, la estructura de incentivos de Bitcoin se alinea perfectamente con las necesidades de seguridad mejorada. Los participantes de la red tienen motivaciones económicas directas para proteger trillones de dólares almacenados en el sistema, creando presiones naturales para la adopción de mejores prácticas de seguridad a medida que las amenazas evolucionan.

Medidas Preventivas y Mejores Prácticas

Los usuarios conscientes pueden implementar estrategias específicas para minimizar la exposición a riesgos cuánticos futuros, incluso con la tecnología actual. Estas prácticas no solo mejoran la seguridad cuántica, sino que también fortalecen la postura general de seguridad contra amenazas contemporáneas.

La medida más importante consiste en evitar la reutilización de direcciones. Los usuarios deben generar nuevas direcciones para cada transacción recibida, práctica que limita la exposición de claves públicas en la blockchain. Las carteras modernas facilitan esta práctica a través de la gestión automática de direcciones, haciendo que la implementación sea transparente para los usuarios finales.

La migración proactiva a tipos de direcciones más seguras ofrece protección adicional. Las direcciones Taproot (P2TR) introducidas en 2021 ofrecen mejor privacidad y eficiencia, además de estructuras que facilitarán futuras integraciones post-cuánticas. Los usuarios deben considerar transferir fondos a estos formatos modernos como preparación para transiciones futuras.

La gestión de claves privadas asume una importancia crítica en la era post-cuántica. Los usuarios deben implementar esquemas de respaldo robustos que incluyan múltiples copias geográficamente distribuidas de semillas de billetera. Las billeteras de hardware ofrecen una protección superior contra ataques remotos y deben ser preferidas para el almacenamiento a largo plazo.

El monitoreo de desarrollos cuánticos permite una respuesta proactiva a cambios en las amenazas. Los usuarios deben seguir los anuncios de avances significativos en computación cuántica y estar preparados para implementar contramedidas a medida que las orientaciones de la comunidad Bitcoin evolucionen.

Conclusión: Navegando el Futuro Cuántico del Bitcoin

La intersección entre la computación cuántica y Bitcoin representa mucho más que una simple cuestión técnica: simboliza la eterna tensión entre innovación y seguridad que define el progreso tecnológico. Aunque las computadoras cuánticas presentan amenazas teóricas sustanciales a la criptografía actual, los cronogramas realistas y las capacidades de adaptación de Bitcoin sugieren que esta transición, aunque desafiante, es manejable.

La clave para navegar esta transformación reside en la preparación proactiva, no en el pánico reactivo. La comunidad de Bitcoin ya ha demostrado una capacidad excepcional de evolución a través de actualizaciones complejas como SegWit y Taproot. La transición post-cuántica, aunque más ambiciosa, seguirá patrones similares de desarrollo colaborativo e implementación gradual.

Los inversores y usuarios deben mantener una perspectiva equilibrada sobre los cronogramas cuánticos. Si bien la preparación es prudente, las amenazas inmediatas siguen siendo en gran medida teóricas. Las próximas décadas ofrecerán tiempo abundante para el desarrollo, prueba e implementación de soluciones robustas que preservarán la integridad fundamental de Bitcoin.

En última instancia, la amenaza cuántica puede paradoxalmente fortalecer al Bitcoin al acelerar la innovación criptográfica y mejorar las prácticas de seguridad. Los sistemas que sobreviven y prosperan a través de cambios paradigmáticos emergen más resilientes y confiables, posicionando al Bitcoin para un dominio continuo en el paisaje monetario digital en evolución.

Preguntas Frecuentes

¿Cuándo los computadores cuánticos romperán el Bitcoin?

Las estimaciones de los especialistas varían ampliamente, con aproximadamente el 22% previniendo posibles avances hasta 2030 y alrededor del 50% hasta 2035. Sin embargo, estas proyecciones son altamente especulativas, y los avances tecnológicos pueden acelerar o retrasar estos cronogramas de manera significativa.

¿Mis bitcoins actuales estarán seguros en la era cuántica?

La seguridad depende del tipo de dirección utilizada. Bitcoin en direcciones que nunca reutilizaron claves públicas mantienen protección a través de hashing SHA-256. Fondos en direcciones P2PK o con reutilización enfrentan mayor vulnerabilidad y deben ser migrados proactivamente a formatos más seguros.

¿El Bitcoin puede sobrevivir a un ataque cuántico?

Sí, el Bitcoin tiene capacidades inherentes de evolución a través de bifurcaciones suaves y duras. La comunidad ya está desarrollando soluciones post-cuánticas que pueden ser implementadas cuando sea necesario. La naturaleza descentralizada y de código abierto facilita una rápida adaptación a amenazas emergentes.

¿Debo vender mi Bitcoin debido a los riesgos cuánticos?

Cronogramas realistas sugieren que las amenazas cuánticas permanecen distantes, ofreciendo un tiempo sustancial para la implementación de contramedidas. Ventas precipitadas basadas en miedos cuánticos probablemente son prematuras. En cambio, los usuarios deben enfocarse en mejores prácticas de seguridad y seguir los desarrollos tecnológicos.

¿Cómo puedo proteger mis Bitcoin contra amenazas cuánticas futuras?

Evite la reutilización de direcciones, migre a tipos de direcciones modernas como Taproot, utilice billeteras de hardware para almacenamiento a largo plazo, mantenga copias de seguridad seguras de claves privadas y siga las orientaciones de la comunidad Bitcoin sobre preparación post-cuántica.

Soy Ricardo Mendes, inversor independiente desde 2017. A lo largo de los años, me he especializado en análisis técnico y estrategias de gestión de riesgo. Me gusta compartir lo que he aprendido y ayudar a principiantes a comprender el mercado de Forex y Criptomonedas de forma sencilla, práctica y segura, siempre priorizando la protección del capital.

La información presentada en este sitio web tiene únicamente fines educativos e informativos. No constituye asesoramiento financiero, recomendación de inversión ni oferta para comprar o vender ningún instrumento financiero.

El trading de criptomonedas, forex, acciones, opciones binarias y otros derivados financieros implica un alto nivel de riesgo y puede no ser adecuado para todos los inversores. Existe la posibilidad de perder parcial o totalmente el capital invertido.

Antes de tomar cualquier decisión de inversión, se recomienda realizar su propia investigación (DYOR – Do Your Own Research) y, si es necesario, consultar con un asesor financiero profesional debidamente autorizado.

El rendimiento pasado no garantiza resultados futuros. Usted es el único responsable de sus decisiones de inversión y de la gestión de su capital.

Atualizado em: abril 8, 2026