Imagina un mundo donde un solo mensaje puede derribar un servicio global. No es ficción, es la realidad de los ataques DoS, una amenaza que desde los inicios de internet ha desafiado la seguridad cibernética. Pero, ¿cómo algo tan simple puede causar caos a escala mundial? La respuesta está en la simplicidad engañosa de estos ataques: no requieren tecnología avanzada, solo la explotación de vulnerabilidades fundamentales en las redes. Desde los primeros incidentes en los años 90 hasta los ataques modernos que paralizan gigantes, la evolución de los métodos refleja una carrera entre creadores y defensores, donde cada avance tecnológico trae nuevas armas y nuevas defensas.

A diferencia de lo que muchos imaginan, un ataque DoS no es un fenómeno reciente. Desde que internet se convirtió en parte de la vida cotidiana, la necesidad de proteger servicios contra interrupciones se volvió crítica. La esencia del problema es simple: saturar recursos para hacer un sistema inaccesible. Pero la complejidad radica en cómo se hace esto: cada técnica explora debilidades específicas, exigiendo un conocimiento profundo para prevenir y mitigar.

Los profesionales de seguridad cibernética bien experimentados saben que la mayor amenaza no siempre es la más compleja. Los ataques DoS son frecuentemente ejecutados por individuos con habilidades básicas, aprovechando fallas mal configuradas o inexistentes. La verdadera vulnerabilidad está en la falta de preparación, no en la sofisticación del ataque. Comprender esto es el primer paso para construir defensas efectivas.

¿Qué es un ataque DoS? Definición y fundamentos.

Un Ataque de Denegación de Servicio (DoS) es un intento deliberado de hacer que un servicio sea indisponible para usuarios legítimos, sobrecargando los recursos del objetivo con tráfico excesivo o explotando fallas específicas. A diferencia de otros ataques cibernéticos que buscan robar datos, el DoS tiene un objetivo claro: paralizar operaciones. La simplicidad de este enfoque es su mayor fortaleza: a menudo, basta con una sola máquina enviando solicitudes constantes para derribar un servidor mal configurado.

Imagina un restaurante con capacidad para 50 clientes. Si 500 personas intentan entrar al mismo tiempo, la atención será imposible. DoS opera de la misma manera: sobrecarga el sistema hasta que no puede procesar más solicitudes. La diferencia es que, en internet, esto sucede en milisegundos, con impacto global. La vulnerabilidad no está en el ataque en sí, sino en la falta de preparación para lidiar con él.

Esos ataques no buscan robar información, sino causar interrupciones. Esto los hace particularmente peligrosos para servicios críticos, como hospitales, bancos o sistemas de emergencia. La motivación puede variar: desde venganza personal hasta presión política. Independientemente de la razón, el resultado siempre es el mismo: servicios paralizados, pérdidas financieras y daños a la reputación.

En términos técnicos, un ataque DoS explora límites físicos o lógicos de un sistema. Esto puede hacerse a través de solicitudes excesivas, consumo de memoria, o incluso manipulación de protocolos de red. La clave está en entender que la seguridad no es solo sobre bloquear invasores, sino garantizar que el sistema continúe operando incluso bajo estrés extremo.

¿Cómo funciona un ataque DoS? Mecanismos básicos.

El funcionamiento de un ataque DoS depende de saturar el objetivo con solicitudes que superen su capacidad de procesamiento. Por ejemplo, un servidor web puede ser inundado con solicitudes HTTP, consumiendo todo el ancho de banda disponible o agotando recursos como memoria y CPU. La clave está en la explotación de límites naturales de la infraestructura: incluso un sistema robusto tiene capacidad finita, y los ataques DoS explotan ese límite de manera sistemática.

Imagina un semáforo roto: coches de todas las direcciones intentan pasar al mismo tiempo, causando un embotellamiento total. DoS funciona de manera análoga. El atacante envía paquetes de datos a un ritmo acelerado, sobrecargando la capacidad de procesamiento del servidor. Cada solicitud consume recursos, y cuando la demanda excede la capacidad, el servicio se vuelve inaccesible para usuarios legítimos.

Un ejemplo clásico es el ataque SYN flood. El servidor recibe solicitudes de conexión (SYN) sin completar el handshake TCP. Esto hace que mantenga conexiones abiertas, agotando memoria y procesamiento. La técnica es simple, pero extremadamente eficaz contra sistemas mal configurados. La vulnerabilidad no está en la tecnología, sino en la falta de configuración adecuada para manejar tales situaciones.

Otra enfoque común es el consumo de recursos específicos. Por ejemplo, solicitudes complejas que requieren un alto procesamiento, como cálculos matemáticos intensivos o consultas a bases de datos. Incluso con pocas solicitudes, el sistema puede verse sobrecargado. Esto demuestra que la seguridad no depende solo del ancho de banda, sino de cómo se gestionan y protegen los recursos.

Tipos Principales de Ataques DoS

Volumetric Attacks

Los ataques volumétricos son los más comunes, enfocados en saturar el ancho de banda del objetivo. Técnicas como inundaciones UDP o inundaciones ICMP envían paquetes en masa, consumiendo toda la capacidad de la red. Imagina un congestionamiento de tráfico donde millones de vehículos bloquean una carretera: la misma lógica se aplica a las redes. La simplicidad de estos ataques los hace accesibles incluso para aficionados, pero también los hace fáciles de detectar.

Las inundaciones UDP exploran la naturaleza sin conexión del protocolo UDP. El atacante envía paquetes UDP a puertos aleatorios del servidor, que responden con mensajes de error. Esto consume ancho de banda y recursos de procesamiento. La eficacia depende de la cantidad de tráfico generado: cuanto mayor, más difícil es mitigar. La prevención requiere filtrado de tráfico sospechoso antes de que llegue al servidor.

Las inundaciones ICMP, o inundaciones de ping, envían paquetes ICMP (ping) a alta velocidad. El servidor responde a cada solicitud, consumiendo recursos. Aunque es simple, esta técnica puede ser devastadora en sistemas sin la protección adecuada. La solución está en limitar la tasa de respuestas ICMP y filtrar el tráfico anómalo. La seguridad comienza con configuraciones básicas, pero muchas organizaciones las ignoran hasta que es demasiado tarde.

Estos ataques son frecuentemente ejecutados por botnets, redes de máquinas comprometidas. La escala permite inundar objetivos de gran tamaño, pero la detección es relativamente fácil con herramientas modernas. La verdadera amenaza está en la velocidad con la que pueden ser montados: minutos son suficientes para paralizar un servicio mal protegido.

Protocol Attacks

Estos ataques explotan fallas en protocolos de red, como las inundaciones TCP SYN. Al enviar solicitudes SYN sin completar el handshake, el servidor mantiene conexiones abiertas hasta agotar recursos. La complejidad radica en la explotación de patrones de comunicación: cada protocolo tiene vulnerabilidades específicas que pueden ser manipuladas para causar fallas.

La inundación TCP SYN es un ejemplo clásico. El apretón de manos TCP requiere tres etapas: SYN, SYN-ACK, ACK. El atacante envía muchos SYN, pero nunca responde al SYN-ACK. El servidor mantiene las conexiones abiertas, agotando memoria y procesamiento. La solución está en configurar tiempos de espera rápidos y limitar las conexiones simultáneas. Muchos sistemas aún no aplican estas medidas, convirtiéndose en objetivos fáciles.

Otra técnica es el ataque Smurf, que explora el protocolo ICMP. El atacante envía paquetes ICMP a una dirección de difusión, con la dirección de origen falsificada del objetivo. Todos los dispositivos en la red responden al objetivo, inundándolo con tráfico. La prevención requiere desactivar la difusión en los enrutadores y filtrar el tráfico ICMP sospechoso. Aun así, muchas redes corporativas mantienen configuraciones predeterminadas, ignorando este riesgo.

Los ataques de protocolo son más sofisticados que los volumétricos, pero requieren conocimiento técnico. Exploran cómo los sistemas se comunican, no solo la cantidad de tráfico. La defensa depende de entender los protocolos utilizados y aplicar configuraciones específicas para mitigar vulnerabilidades. La seguridad es un proceso continuo, no una configuración única.

Application Layer Attacks

Más sofisticados, estos ataques tienen como objetivo aplicaciones específicas. Por ejemplo, solicitudes HTTP complejas que consumen recursos del servidor sin saturar el ancho de banda. Ataques como Slowloris envían solicitudes parciales, manteniendo conexiones abiertas por largos períodos. La clave es la precisión: atacar puntos críticos de la aplicación, no solo la red en general.

Slowloris es un ejemplo clásico. El atacante envía encabezados HTTP parciales, manteniendo conexiones abiertas sin completarlas. El servidor asigna recursos para cada conexión, agotando la capacidad máxima. La técnica es lenta, pero extremadamente eficaz contra servidores web mal configurados. La prevención requiere limitar el tiempo de espera por solicitudes y bloquear IPs sospechosos. Muchos sistemas aún no aplican estas medidas, volviéndose vulnerables.

Otro enfoque es el HTTP flood, donde se envían solicitudes legítimas a alta velocidad. A diferencia de los ataques volumétricos, el tráfico parece normal, lo que dificulta la detección. Cada solicitud consume procesamiento, y con miles de solicitudes por segundo, el servidor puede detenerse. La defensa requiere análisis de comportamiento en tiempo real y limitación de tasas de solicitudes. La seguridad de las aplicaciones es tan importante como la infraestructura de red.

Estos ataques son difíciles de detectar porque imitan tráfico legítimo. La clave está en monitorear patrones de uso, no solo volumen. Sistemas con detección de anomalías pueden identificar comportamientos sospechosos antes de que causen daños. La prevención exige inversión en monitoreo continuo, algo que muchas organizaciones subestiman hasta que es demasiado tarde.

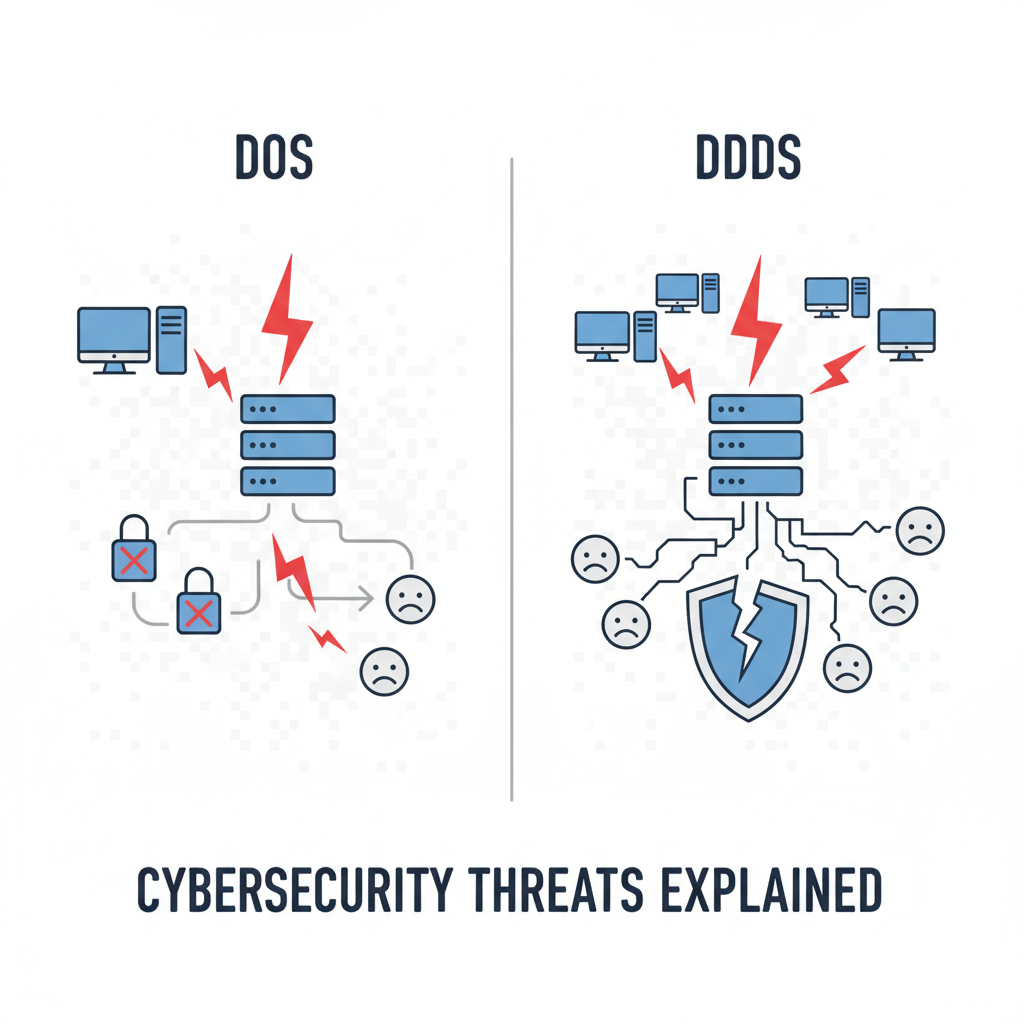

DoS vs DDoS: ¿Cuál es la Diferencia?

La principal diferencia entre DoS y DDoS está en la escala. Un ataque DoS generalmente se origina de una sola máquina, mientras que DDoS (Denegación de Servicio Distribuida) utiliza múltiples máquinas distribuidas, a menudo bots en una botnet. La distribución hace que el ataque sea más difícil de mitigar, ya que el tráfico proviene de varias fuentes simultáneas. La escalabilidad de los ataques DDoS es lo que los hace tan temidos en el escenario actual.

En un ataque DoS tradicional, una sola computadora envía tráfico al objetivo. La mitigación es relativamente simple: bloquear la IP del atacante. Sin embargo, en un DDoS, cientos o miles de máquinas actúan en conjunto, haciendo imposible bloquear todas las fuentes. La complejidad aumenta porque el tráfico parece legítimo, proveniente de diversas ubicaciones geográficas. La defensa requiere soluciones escalables, como servicios de mitigación en la nube.

La evolución hacia DDoS ocurrió de manera natural. A medida que las redes se volvieron más robustas, los atacantes necesitaron mayor escala para causar impacto. Las botnets, redes de máquinas comprometidas, permitieron que incluso aficionados ejecutaran ataques a gran escala. La facilidad de alquilar botnets en línea hizo que el DDoS fuera accesible para cualquiera con poco dinero, ampliando el riesgo para organizaciones de todos los tamaños.

La diferencia práctica es clara: DoS es como un único invasor tratando de entrar a un edificio, mientras que DDoS es una multitud tratando de invadir simultáneamente. La defensa contra DDoS requiere infraestructura robusta, monitoreo en tiempo real y estrategias de respuesta automatizadas. Ignorar esta distinción puede llevar a fallas catastróficas en la seguridad, ya que las soluciones para DoS no son suficientes para DDoS.

Casos Reales: Impacto Histórico de los Ataques DoS

En ciertos incidentes, servicios críticos fueron paralizados por minutos, causando pérdidas financieras de millones. Un ejemplo notable involucró una plataforma de streaming que enfrentó interrupciones prolongadas durante un evento deportivo global. Millones de usuarios quedaron sin acceso, generando quejas masivas y daños irreparables a la reputación. La causa fue un ataque DDoS simple, pero bien ejecutado, que explotó configuraciones inadecuadas.

Otro caso involucró un servicio en la nube que enfrentó ataques repetidos, resultando en un tiempo de inactividad prolongado para clientes corporativos. La empresa perdió contratos importantes y tuvo que invertir fuertemente en seguridad después del incidente. La lección fue clara: la falta de preparación para ataques DoS puede costar más que la prevención. Muchas organizaciones subestiman el riesgo hasta que es demasiado tarde para evitar daños.

En sectores críticos como la salud y las finanzas, las interrupciones pueden tener consecuencias graves. Un hospital ya ha enfrentado ataques que paralizaron los sistemas de registro de pacientes, retrasando procedimientos esenciales. La ciberseguridad no es un lujo, es una necesidad para proteger vidas. La falta de preparación para DoS puede transformar una falla técnica en una crisis humanitaria.

Esos casos demuestran que la vulnerabilidad no está en la tecnología, sino en la gestión de riesgos. Organizaciones que invierten en monitoreo continuo, pruebas de seguridad y planes de respuesta mitigan impactos significativos. La prevención siempre es más barata que la recuperación, pero muchos solo entienden esto después de sufrir los daños.

Pros y Contras de las Estrategias de Mitigación

- Firewalls tradicionales: Protegen contra ataques simples, pero pueden ser superados por ataques sofisticados. Costo bajo, pero limitado en escalabilidad. Ideal para pequeñas organizaciones, pero insuficiente para amenazas modernas.

- Servicios de mitigación en la nube: Escalables y eficaces contra ataques volumétricos, pero con altos costos y dependencia de proveedores externos. La flexibilidad es grande, pero la confiabilidad depende del proveedor elegido.

- Configuración de red adecuada: Reduce las vulnerabilidades desde el inicio, pero requiere experiencia especializada y mantenimiento continuo. La prevención es más eficaz que la reacción, pero exige inversión en conocimiento.

- Automatización de respuesta: Respuesta rápida a amenazas, pero puede generar falsos positivos y bloquear tráfico legítimo. La velocidad es esencial, pero la precisión depende de algoritmos bien ajustados.

- Redundancia de infraestructura: Garantiza continuidad incluso bajo ataque, pero costos elevados y complejidad de gestión. Ideal para servicios críticos, pero inviable para organizaciones más pequeñas.

La elección de la estrategia depende del perfil de la organización. Las empresas más pequeñas pueden beneficiarse de soluciones simples, mientras que las grandes corporaciones necesitan enfoques integrados. La clave está en entender que la seguridad no es una configuración única, sino un proceso continuo de adaptación y mejora. Ignorar esta realidad es invitar a fallas futuras.

Tabla Comparativa: Métodos de Ataque vs Mitigación

| Tipo de Ataque | Método Principal | Principales Vulnerabilidades | Estrategia de Mitigación Efectiva |

|---|---|---|---|

| Volumétrico | Inundación UDP, Inundación ICMP | Largura de banda insuficiente | Proveedores de mitigación en la nube con filtrado de tráfico. |

| Protocolo | Inundación TCP SYN, Ataque Smurf | Configuraciones inadecuadas de protocolos | Firewalls con límites de conexiones y tiempos de espera rápidos. |

| Capa de Aplicación | Slowloris, Inundación HTTP | Límites de solicitudes no monitoreados | WAF con detección de comportamiento anómalo y límites de tasa |

| DDoS Distribuido | Múltiples fuentes simultáneas | Falta de escalabilidad en la infraestructura. | Soluções híbridas com análise em tempo real e redundância |

La tabla demuestra que la mitigación depende del tipo de ataque. Soluciones genéricas son insuficientes; cada escenario requiere enfoques específicos. La ciberseguridad es una ciencia exacta, donde la precisión en la identificación de vulnerabilidades define el éxito de la defensa. Ignorar estas matices puede llevar a fallas catastróficas, incluso con inversiones en seguridad.

Cómo protegerse de ataques DoS: Estrategias efectivas

La primera línea de defensa es la configuración adecuada de la infraestructura. Limitar las tasas de solicitudes, configurar tiempos de espera rápidos y filtrar el tráfico sospechoso son medidas básicas, pero a menudo se pasan por alto. Las empresas que invierten en configuraciones seguras desde el principio evitan problemas futuros. La prevención siempre es más barata que la recuperación, pero requiere disciplina y conocimiento técnico.

Los proveedores de mitigación en la nube son esenciales para organizaciones que enfrentan amenazas a gran escala. Servicios como Cloudflare o AWS Shield filtran el tráfico malicioso antes de que llegue a la infraestructura. La escalabilidad de estas soluciones permite manejar ataques volumétricos, pero requieren una integración cuidadosa para evitar falsos positivos. La elección del proveedor debe considerar la experiencia, el soporte y la relación costo-beneficio.

El monitoreo continuo es crucial para detectar anomalías antes de que causen daños. Los sistemas de detección de intrusiones (IDS) y el análisis de comportamiento en tiempo real identifican patrones sospechosos. La clave está en configurar alertas precisas, evitando ruido excesivo. Las organizaciones que invierten en monitoreo proactivo mitigan impactos significativos, incluso en ataques sofisticados.

La redundancia de infraestructura garantiza continuidad incluso bajo ataque. Sistemas con múltiples centros de datos y balanceadores de carga mantienen operaciones incluso si una parte se ve afectada. La complejidad es mayor, pero la seguridad es incomparable. Empresas críticas como bancos y hospitales adoptan este enfoque, sabiendo que la interrupción puede tener consecuencias graves.

Las pruebas regulares de seguridad son esenciales para validar defensas. Las simulaciones de ataques DoS identifican vulnerabilidades antes de que los criminales las exploten. La preparación es la mejor defensa, pero requiere una inversión continua. Las organizaciones que descuidan las pruebas quedan expuestas a riesgos evitables, incluso con soluciones aparentemente robustas.

El Futuro de los Ataques DoS: Tendencias y Predicciones

La inteligencia artificial está transformando los ataques DoS. Los algoritmos pueden identificar patrones de comportamiento y adaptar estrategias en tiempo real, haciendo que los ataques sean más efectivos. La defensa también evoluciona, con sistemas basados en machine learning detectando anomalías con precisión. La carrera entre atacantes y defensores se ha acelerado, exigiendo una inversión continua en tecnología y conocimiento.

Los dispositivos IoT representan una nueva frontera para ataques DDoS. Cámaras y sensores mal configurados son fácilmente comprometidos para formar botnets. La escalabilidad de estos dispositivos hace que los ataques sean aún más poderosos. La solución está en la seguridad desde el diseño de los dispositivos IoT, pero muchos fabricantes aún ignoran esta necesidad, creando vulnerabilidades globales.

Los ataques híbridos, que combinan DoS con otros tipos de amenazas, son una tendencia creciente. Por ejemplo, un ataque DDoS puede distraer a los equipos de seguridad mientras ocurre un robo de datos. La complejidad aumenta, exigiendo defensas integradas. La ciberseguridad ya no se trata de una sola capa, sino de múltiples defensas trabajando en conjunto.

La regulación se está adaptando a esta nueva realidad. Los países están creando leyes que exigen medidas mínimas de seguridad para servicios críticos. El cumplimiento legal es una parte importante de la defensa, pero no sustituye la necesidad de inversión técnica. La ciberseguridad es una responsabilidad compartida, donde gobiernos, empresas e individuos deben colaborar.

El futuro exigirá un enfoque proactivo. Las organizaciones que invierten en educación, tecnología y colaboración estarán preparadas para enfrentar amenazas emergentes. La seguridad no es un estado final, sino un proceso continuo de adaptación. Quien entienda esto tendrá ventaja en un mundo donde la cibernética define la seguridad global.

Conclusión: La Ciberseguridad es una Cuestión de Preparación.

Los ataques DoS no son solo una amenaza técnica, son una prueba de la importancia de la preparación. Desde los inicios de internet hasta el escenario actual, la capacidad de proteger servicios contra interrupciones define la resiliencia de las organizaciones. La simplicidad de estos ataques no los hace menos peligrosos; por el contrario, su accesibilidad los convierte en una amenaza constante para todos aquellos que descuidan la seguridad.

La verdadera vulnerabilidad no está en la tecnología, sino en la gestión de riesgos. Las organizaciones que invierten en configuraciones adecuadas, monitoreo continuo y planes de respuesta mitigan impactos significativos. La prevención siempre es más barata que la recuperación, pero requiere disciplina y conocimiento. Ignorar esta realidad es invitar a fallas futuras, con consecuencias que pueden ser irreparables.

En un mundo cada vez más conectado, la ciberseguridad no es un lujo, es una necesidad. Los ataques DoS son solo una parte del panorama, pero su evolución refleja la necesidad de un enfoque proactivo. La defensa eficaz depende de entender que la seguridad no es una configuración única, sino un proceso continuo de adaptación y mejora.

Los profesionales de seguridad bien experimentados saben que la mayor amenaza no siempre es la más compleja. La clave está en prepararse para lo inevitable, con estrategias basadas en conocimiento y experiencia. La ciberseguridad es una responsabilidad compartida, donde cada organismo tiene un papel crucial. Quien entienda esto estará preparado para enfrentar los desafíos del futuro, protegiendo servicios y vidas.

¿Cuál es la diferencia entre DoS y DDoS?

La principal diferencia está en la escala y origen. DoS generalmente se origina de una sola máquina, mientras que DDoS utiliza múltiples fuentes simultáneas, a menudo una botnet. Esto hace que DDoS sea más difícil de mitigar, ya que el tráfico proviene de varias ubicaciones. La defensa contra DDoS requiere soluciones escalables, como servicios en la nube, mientras que DoS puede ser contenido con un bloqueo de IPs simple.

¿Cómo identificar un ataque DoS en tiempo real?

Los signos incluyen lentitud repentina, tiempos de espera frecuentes y un aumento anormal de tráfico. Los sistemas de monitoreo identifican patrones anómalos, como picos de solicitudes o conexiones sospechosas. Las alertas configuradas para comportamientos inusuales permiten una respuesta rápida. La clave está en tener métricas claras y analizar datos en tiempo real, no solo esperar a que el problema ocurra.

¿Los proveedores de la nube son suficientes para mitigar DoS?

Servicios como Cloudflare o AWS Shield son efectivos contra ataques volumétricos, pero no sustituyen configuraciones internas. La defensa debe ser híbrida: filtrado en la nube combinado con seguridad local. Soluciones únicas son insuficientes: la seguridad efectiva requiere múltiples capas de protección, adaptadas al perfil de la organización.

¿Se pueden evitar completamente los ataques DoS?

No. La naturaleza de los ataques evoluciona constantemente, y ninguna defensa es 100% infalible. El objetivo es mitigar impactos, no eliminar riesgos. La estrategia correcta es prepararse para lo inevitable, con planes de respuesta, redundancia y monitoreo continuo. La seguridad cibernética se trata de resiliencia, no de inmunidad total.

¿Cuál es la importancia de la configuración de red en la prevención de DoS?

La configuración adecuada es la primera línea de defensa. Limitar las tasas de solicitudes, configurar tiempos de espera rápidos y filtrar el tráfico sospechoso evita muchos ataques simples. Muchas organizaciones descuidan estas medidas básicas, convirtiéndose en objetivos fáciles. La seguridad comienza con configuraciones correctas, no solo con soluciones complejas. La prevención es más eficaz cuando se realiza desde el principio.

Soy Ricardo Mendes, inversor independiente desde 2017. A lo largo de los años, me he especializado en análisis técnico y estrategias de gestión de riesgo. Me gusta compartir lo que he aprendido y ayudar a principiantes a comprender el mercado de Forex y Criptomonedas de forma sencilla, práctica y segura, siempre priorizando la protección del capital.

La información presentada en este sitio web tiene únicamente fines educativos e informativos. No constituye asesoramiento financiero, recomendación de inversión ni oferta para comprar o vender ningún instrumento financiero.

El trading de criptomonedas, forex, acciones, opciones binarias y otros derivados financieros implica un alto nivel de riesgo y puede no ser adecuado para todos los inversores. Existe la posibilidad de perder parcial o totalmente el capital invertido.

Antes de tomar cualquier decisión de inversión, se recomienda realizar su propia investigación (DYOR – Do Your Own Research) y, si es necesario, consultar con un asesor financiero profesional debidamente autorizado.

El rendimiento pasado no garantiza resultados futuros. Usted es el único responsable de sus decisiones de inversión y de la gestión de su capital.

Atualizado em: abril 21, 2026